Radar a kültéri védelemben

A földi radarrendszereket hagyományosan a katonai alkalmazásokkal kapcsoljuk össze, azonban az Utah-i SpotterRF az Asis 2012-n bemutatta a radarrendszerek magánbiztonsági alkalmazását. (tovább…)

A földi radarrendszereket hagyományosan a katonai alkalmazásokkal kapcsoljuk össze, azonban az Utah-i SpotterRF az Asis 2012-n bemutatta a radarrendszerek magánbiztonsági alkalmazását. (tovább…)

Martin Grent, az IP-kamera feltalálóját és az Axis Communications egyik alapítóját kérdeztük az IP-videopiac helyzetéről, jövőjéről és a technológia új irányvonalairól.

Tizenhat évvel az első IP-kamera megjelenése után hol tart ma ez a technológia? Napjainkban az Axis termékek fejlesztésére milyen IT-megoldások vannak a legnagyobb hatással, amelyek meghatározzák a következő tíz-tizenöt évet?

Egyrészt a Moore-törvény szerinti tapasztalat a technológiai fejlődést tekintve a mi termékeink esetében is igaz, a saját Artpec-chipjeinken is nyomon követhető, vagyis az integrált áramkörök összetettsége – a legalacsonyabb árú ilyen komponenst figyelembe véve – körülbelül 18 hónaponként megduplázódik. Az első chipünk 30 fps-sel, 4CIF felbontással működött. Ma a negyedik generációnál tartunk H.264 tömörítéssel, kifogástalan, több megapixeles képminőséggel és több független videostreammel. Másrészt nagy előrelépésre számítok a képfeldolgozás terén a jövőben is, a képminőség kulcsfontosságú, hiszen a biztonsági kamerának jó képe kell hogy legyen, különben használhatatlan. Lightfinder technológiánk segítségével kameráink ma már sötétben is színes képet adnak. Szeretem összehasonlítani a kamerák képességét az emberi szemével. Néhány tekintetben a biztonsági kamerák jobbak, mint az emberi szem. Ilyen például a PTZ funkció, amely képes ráközelíteni egy részletre, de említhetném az érzékenységet gyenge megvilágítás mellett, a nagyfelbontást, a videoanalízis képességét is. Kameráink e képességei egyedülállók. A hálózati videoeszközeinkbe helyezhető memóriakártyák tekintetében 32 GB a mainstream, de megjelentek már a 64 GB SDXC kártyák is, ezek mellett nem lesz szükség rögzítő szerverekre. Ha a jövőbe tekintünk, az körvonalazódik, hogy akkora rögzítési kapacitást tehetünk majd egy kamerába, amekkorára csak szükségünk van, és mindezt olcsón. Végül a hosztolt videóban és a felhőben rejlő lehetőségeket emelném ki. Ahogy manapság már megbízunk az internetes pénzügyi tranzakciókban, banki ügyintézésben, egyre inkább megbízunk majd az interneten működő biztonsági rendszerben is, felhőben menedzselhető kamerákban. Ezt is a jövő egyik fontos irányának látom. Mivel a biztonságtechnika meglehetősen konzervatív iparág, lassú folyamat lesz, de mindenképpen erre a trendre számítok.

Nem említette a videoanalitikai megoldásokat.

Úgy gondolom, öt-tíz évre előretekintve valóban meghatározó tényező lesz. Mivel a gyártók nagy figyelmet szentelnek neki, így egy-két éven belül mindenkinek lesz nagy tudású megoldása, amit most még csak a CSI sorozatban látunk a tévében. Valójában azonban a leggyakrabban használt videoanalízis az aktív szabotázsérzékelés. Hiszen mi az értéke a kamerának, ha valaki festékkel lefújja, ajakrúzzsal összekeni vagy más irányba fordítja? Teljesen nyilvánvaló, hogy ilyen esetben elvárjuk a riasztásjelzést. Tehát ez az elsőszámú videoanalitikai felhasználás. Az emberek keresik az izgalmas megoldásokat, de a legegyszerűbbeknek van a legtöbb értelme. Erre jó példa a kameraszabotázs példája.

Melyek az Axis Communications tervei a jövőre?

Természetesen továbbra is növekedni akarunk. Jelenleg Dél-Európában is növekszünk, tehát a fejlettebb piacokon is erre kell törekednünk, és Kelet-Európában is, amely tradicionálisan jelentős növekedést felmutató piac. Ezért is fektetünk be itt jelentősen, aminek egyik eredménye ez az iroda is (az interjú az Axis új, prágai irodájában készült – a szerk.), mint a kelet-európai működésünk középpontja. A kamerák tekintetében pedig még rengeteg tennivalónk van, hiszen a piac 60 százaléka továbbra is analóg. Azon dolgozunk, hogy az IP-kamerák részesedése legyen ekkora. Az erre irányuló stratégiánk fontos része, hogy folyamatosan újabb és újabb termékeket mutatunk be.

Milyen más nagy, új piacok vannak még Európán kívül?

Attól függ, mit hívunk új piacnak, hiszen szinte valamennyi országban jelen vagyunk legalább tíz éve. Így például Oroszországban is, de itt nem aknáztuk ki még a lehetőségeinket. Kína is hatalmas potenciállal rendelkező piac a kameráink számára, már öt irodánk van a térségben.

Mennyiben befolyásolja terveiket a gazdasági válság?

A válság az én értelmezésemben lehetőség, Portugáliában és Spanyolországban is részt vettem partnertalálkozókon. Mindkét országot nagyon komolyan érinti az eurózóna válsága, mégis látjuk a növekedés lehetőségét. Portugál partnereink például, ahol a gazdaság komoly problémákkal küzd és emiatt a belföldi piac nagyon rossz bőrben van, más portugál nyelvű országokra koncentrálnak, például Brazíliára és Észak-Afrikára (Angolára). Akár kisebb, akár nagyobb lehetőséget találtak ezeken a helyeken, az előremutatóbb, mint egy asztal körül a válságról beszélgetni addig, amíg éhen nem halunk. Folyamatosan keresnünk kell az új lehetőségeket.

Szeretne többet is megtudni? Nézze meg a Computerworld videointerjúját!

Megalakult a Rendvédelmi és Magánbiztonsági Oktatásért és Kutatásért alapítvány, a Remok. A Szabó Lajos, a kuratórium elnöke vázolta a Remok céljait a Securinfo.hu számára.

A Rendvédelmi és Magánbiztonsági Oktatásért és Kutatásért alapítvány (Remok) több céllal is alakult – tájékoztatott Szabó Lajos, nyugállományú rendőr alezredes, okleveles biztonságtechnikai mérnök, biztonságszervező szakmérnök, a kuratórium elnöke – a legfontosabb, hogy a rendvédelmi, magánbiztonsági tudomány számára nagyobb teret biztosítsunk, a nyilvánosság elé vigyük a szakma tudományos eredményeit. Sok magas színvonalú tudományos munka készül a biztonságtudomány területén, de ezek legfeljebb a szakmai berkeken belül ismertek, ha ismertek. Évről-évre sok doktori értekezés, szakdolgozat készül, de sajnos a legtöbbjük elsikkad. Ha valaki nem elég aktív, akkor ezeket a konzulensen és az opponensen kívül szinte más nem is olvassa el. Például ha a televízióban megszólal rendőrségi, nemzetbiztonsági vagy biztonsági szakember, akkor arra mindenki odafigyel, viszont számos jó és hasznosítható ötlet nem válik közkinccsé, mert jut el a nyilvánosság elé. Ezért úgy gondoljuk, hogy ha valaki a munkáját arra érdemesnek tartja, és ezzel mi is egyetértünk, akkor számára biztosítsuk a megfelelő nyilvánosságot – fejtette ki az elnök. Ezzel lehetőséget biztosítunk más szakembereknek, hogy az anyagot megismerve továbbgondolják azt, és újabb kutatásokat építsenek rá. A rendvédelem nem csak bűnüldözés, hanem bűnmegelőzés is, a védelmi megoldások kidolgozása. Sőt, ha nézzük a különféle „helyszínelő” típusú filmeket, akkor láthatjuk, hogy ugyanazokkal a módszerekkel dolgoznak az antropológus régészek is. Mindkét esetben bizonyítani kell, hogy valami megtörtént, és hogyan történt meg. Az eszközök, módszerek fejlődnek, és ezeket közkinccsé kell tenni.

Az információtechnológia rohamos fejlődésének köszönhetően már sok magánlakásban van számítógép, adataink védelme is a biztonság részévé vált. Sokan nem foglalkoznak ezzel, könnyen föltörhetők a levelesládák, a banki hozzáférések, közösségi oldalak, ebből pedig erkölcsi és anyagi kár származik. Ezzel a témával kívánunk foglalkozni az első konferenciánkon, amely terveink szerint videokonferencia lesz 2013 első negyedévében.

Céljaink elérése érdekében kívánunk együttműködni más, a témához kapcsolódó alapítványokkal, egyesületekkel, iskolákkal, egyetemekkel. Támogatni kívánjuk a Tudományos Diákköri (TDK) dolgozatok megismertetését is a szakmával. Távolabbi célunk magánbiztonsági kutatóintézet alapítása, amely összefogja a szakemberek, és összehangolja munkájukat.

Örömmel vesszük, hogy aki egyetért céljainkkal, az támogatja az alapítványt, akárcsak párezer forinttal is. A pénzre csak a működési feltételek megteremtése érdekében van szükség, a kuratórium tagjai társadalmi munkát végeznek, nem kapnak érte pénzt – fejezte be Szabó Lajos, a Remok kuratóriumának elnöke.

A Remok küldetése

Glenn Fletcher a Milestone Systemstől állítja, hogy csak akkor működik gazdaságosan a távoli videomegfigyelés szolgáltatásként, ha a szélessávú szolgáltatók is bekapcsolódnak az üzletbe.

Ma a legjelentősebb akadálya a videomegfigyelés szolgáltatásként való elterjedésének a megbízható, nagy sebességű, szélessávú szolgáltatásokat hiánya – fejtette ki Glenn Fletcher. Viszonylag egyszerű fogalom a „szolgáltatásként üzemelő videomegfigyelő-rendszer” (Video Surveillance as a Service – VSaaS). Az ügyfél ahelyett, hogy az IP videomegfigyelő-rendszerhez megvásárolná vagy bérelné a szervereket, a kapcsolódó hardvereket, és azokat tárolja a helyszínen vagy szerverhotelben, és megvásárolja a kapcsolódó szoftvereket, sokkal egyszerűbb, ha az adatait a „felhőben” tárolja.

Amikor „felhőt” mondunk, akkor az internetről beszélünk, de valójában a szolgáltatóra gondolunk, amelyen keresztül az adatokat elérjük. Elméletileg az IP videomegfigyelő-rendszer valamennyi funkciójának rendelkezésre kellene állnia szolgáltatásként üzemelő videomegfigyelő-rendszer esetében is.

Az interneten keresztüli videomegfigyeléssel megtakarítható a szerver, a kapcsolódó hardver ára, a karbantartás, a szoftver és annak frissítésének, a vírusvédelem költsége és sok más járulékos költség. Emellett rohamosan nő az okostelefonok elterjedése, alkalmazói pedig igénylik a sokrétű szolgáltatásokat, és ki is használják a felhőben történő tárolás lehetőségeit, például képek és más adatok tárolására, bár nincs mindenki tisztában azzal, hogy ténylegesen ezeket az adatokat a felhőben tárolja.

Azonban a videók és a bonyolultabb elemzési funkciók tárolása, használata jóval nagyobb sávszélességet igényel, mint az állóképek vagy más adatok esetében. Fontos, hogy nagy sebességű kapcsolat esetén a sávszélességet mind a fel- és letöltésre biztosítani kell. Ma a jó szélessávú kapcsolat estén általában a letöltési sebesség kiváló, de a feltöltési sebességet össze sem lehet vele hasonlítani. Vállalatok számára megoldást jelent a nagy sebességű száloptikás szélessávú kapcsolat, de ennek költségei nagyobbak, mint a saját szerverek vásárlása és üzemeltetése – állapította meg Glenn Fletcher.

Így tehát ma a szolgáltatásként üzemelő videomegfigyelő-rendszer csak kevés, legfeljebb négy kamera esetén éri meg, otthoni használatra vagy kis irodai, bolti alkalmazásra. Több, akár 12–20 kamera esetén már nem elég a sávszélesség.

Ha a szélessávú szolgáltatók elérhető áron lesznek képesek megbízható, nagy sebességű, kétirányú kapcsolatot biztosítani, akkor viszont jelentősen elterjedhet a szolgáltatásként üzemelő videomegfigyelő-rendszer. Ez valószínűleg a következő néhány évben bekövetkezik.

A Milestone már most előkészül a szolgáltatásként üzemelő videomegfigyelő-rendszerrekre, mint lehetőségre, de nem tervezi, hogy bevezeti ezt a szolgáltatást, a szoftvereket fejleszti, azonban úgy gondolja, hogy az üzleti modellel másoknak, a most is ezen a területen szolgáltatóknak kell foglalkozniuk – tette hozzá Glenn Fletcher.

Egyetértve a közelmúltban megjelent IMS Research által a szolgáltatásként üzemelő videomegfigyelő-rendszerekről készített kutatással, megállapíthatjuk, hogy a forgalmazóknak meg kell különböztetniük ajánlataikban az üzemeltetést és a lehetséges megtérülést, hasonlóan, ahogy ma a szokásos IP videofelügyeleti-rendszerek esetében is teszik. De mindez csak akkor jöhet szóba, ha már elérhető lesz a jó minőségű, kedvező árú szélessávú szolgáltatás a közepes és nagyobb vállaltok számára is.

Eközben azt látjuk, hogy nő az ügyfelek igénye a távoli hozzáférésre a videofelügyelet terén, ezt bizonyítja a 3G és a 4G rohamos terjedése akár tableten, akár okostelefonon keresztül szeretnénk elérni a felhőt. Ezzel már félúton vagyunk a tárhelyek távoli hozzáférése tekintetében. Mi csak arra várunk, hogy a szélessávú szolgáltatók is kivegyék részüket a szolgáltatásként üzemelő videomegfigyelő-rendszermegoldások megvalósításából – összegezte Glenn Fletcher .

Glenn Fletcher a Milestone Systems egyesült királysági és írországi ország menedzsere.

Forrás: info4security.com

By Glenn Fletcher

Glenn Fletcher of Milestone Systems argues that Video Surveillance as a Service will only really take off once the broadband providers come to the party.

The most significant roadblock to the widespread uptake of VSaaS is the availability of reliable high speed broadband services.

It’s really that straightforward.

Video Surveillance as a Service is a relatively simple concept: instead of a customer with an IP CCTV system paying for servers and associated hardware and storing them on-site in their own comms room, they pay a subscription fee – usually on a per-camera basis – for video, and its management software and other functions, like analytics, to be hosted in ‘the cloud’.

When we refer to ‘the cloud’, we’re talking about the internet. But what we’re really talking about are the servers of the hosting company, or VSaaS vendor, which are accessible via the internet.

In theory, all of the functionality of an on-site IP CCTV system should be available through a VSaaS solution. The critical return on investment comes from saving on the costs of server and associated hardware outlay, as well the overheads for floor space, maintenance, software update patches, virus protection, etc.

And we know there is interest in cloud-based services – a huge proportion of smartphone users are already taking advantage of the cloud to store photos and data, whether they are aware of it or not.

But video – and particularly full frame rate video, essential for more complex analytics functions – requires significantly more bandwidth than still images or data. Importantly, this bandwidth needs to provide a high speed connection for both uploading and downloading. Currently, if you’ve got a good broadband connection, chances are the download speed is excellent, but the upload speed doesn’t compare.

“Once the broadband service providers are able to provide reliable, high speed two-way connections at the right price point, we predict that there’ll start to be more significant uptake for VSaaS”

To combat these restrictions, a company could invest in a high speed fibre optic broadband connection – but this tends to incur large annual rental costs, which amount to more than that of buying and maintaining its own servers.

At present, then, VSaaS is only really suitable for small camera count projects, perhaps up to four cameras, for home use or very small office requirements. But for a reasonable commercial property using 12 to 20 cameras, it’s just not suitable as yet.

Once the broadband service providers are able to provide reliable, high speed two-way connections at the right price point, we predict that there’ll start to be more significant uptake for VSaaS. That looks likely to happen at some point over the next few years.

As a company, Milestone is prepared for VSaaS, and we do see it as an opportunity. But we don’t plan to be a hosting company ourselves. We want to make the software tools to enable others to address the business model.

The recent info4security article reporting on IMS’s VSaaS research is right in that vendors are likely to be differentiated by the functionality and ROI potential of their offering, in the same way that standard IP video surveillance systems are differentiated now. But none of that will come into play until a high quality, reasonably priced broadband service is available to medium and larger enterprises.

In the meantime, we can see that the appetite for remote access of video surveillance is there – witness the increase in use of 3G and now 4G mobile functionality, allowing customers to access video from their tablet or mobile phone.

That’s something of a halfway house in terms of remote accessibility without remote hosting. We’re just waiting for the broadband service providers to play their part in making VSaaS solutions a reality.

Glenn Fletcher, országmenedzser, Milestone Systems Nagy-Britannia és Írország

Source: info4security.com

Ha valaki arra gyanakszik, hogy lehallgatják, akkor ajánlott megbízható szakemberhez fordulnia, aki rendelkezik a megfelelő szaktudással, eszközökkel és engedéllyel. A lehallgató eszközök felderítése haditechnikai szolgáltatásnak minősül, és csak speciális engedéllyel szabad végezni.

Gyanú esetén soha ne adjon, kérjen a feltételezett lehallgatási helyről információt a mentesítéssel kapcsolatban. Ne telefonáljon az irodájából, lakásából, és ne használja a vezetékes/mobil telefonját sem a kapcsolat kialakítására. Nagyon fontos még, hogy ne változtasson szokásain, napi tevékenységén, és ne beszélje meg a gyanút munkatársaival, még közvetlen beosztottaival sem, hanem minél előbb kérje szakember közreműködését.

A szakember kiválasztása során ne feledje, hogy az ilyen tevékenység szigorúan haditechnikai szolgáltatási engedélyhez kötött tevékenység.

Az ellenőrzést végző kiválasztása

Itt több szempontnak kell érvényesülnie, nyilván első a bizalom, ezért először mindenki az ismeretségi körében próbál közreműködőt keresni. De sajnos előfordulhat, hogy pont az ismeretségi körből kezdeményezték az információszerzést. A másik nagyon fontos szempont, a törvényesség.

A lehallgatásmentesítés haditechnikai szolgáltatá, ezért ehhez a Magyar Kereskedelmi és Engedélyezési Hivatal (MKEH) engedélye szükséges. Az engedély nélkül végzett tevékenység törvénytelen, ez adott esetben a megbízónak is kellemetlen lehet, ugyanis a törvény nem tudása nem mentesít a következményektől.

Az engedéllyel rendelkezők ellenőrizhetők a MKEH honlapján, de minden ilyen tevékenységet legálisan végző vállalkozás rendelkezik engedélyszámmal, amelyet szintén érdemes ellenőrizni. Előfordult, hogy cégem, a Diracom Kft. engedélyszámával szertett volna valaki illegálisan munkát végezni…

A műszerek, szakemberek

Alapvető követelmény a megfelelő műszerpark megléte, illetve a mérést végző szakmai felkészültsége. Nem érdemes egyszerű, polgári területen használt műszerekkel rendelkező személyt megbízni a feladattal, mert ez kidobott pénz, és hamis biztonságérzetet ad.

A profi lehallgatásmentesítés költséges tevékenység, az élvonalbeli, korszerű műszerpark beszerzése több tízezer euróba kerül. A szolgáltatást végző szakembernek pedig folyamatosan – drága külföldi továbbképzéseken – gyarapítania kell tudását, mert a terület, az informatikával és a haditechnikával karöltve rohamosan fejlődik.

A professzionális munkavégzéshez szükség van a fent említett feltételek teljesítésére, mert csak olyannak szabad a lehallgatásmentesítést végeznie, aki utána valóban biztonságos, illegális információszerzéstől mentes irodát/területet ad át a megbízónak. Csakis a valós biztonság és biztonságérzet lehet a végcél.

Következő írásunkban az ellenőrzés menetét mutatjuk be.

Forrás: Diracom

Kapcsolódó írásaink

Technikai ellenőrzés, avagy lehallgatásmentesítés 1. – A gyanú

Technikai ellenőrzés, avagy lehallgatásmentesítés 2. – A lehallgatás eszközei

Lehallgatásmentesítés 4. – Az ellenőrzés menete

Lehallgatásmentesítés 5. – Az ellenőrzés dokumentálása

Évente rendezik meg Londonban a biometriával foglalkozó szakemberek egyik legjelentősebb találkozóját a Biometrics Londont. A kiállításon és konferencián megjelennek a világ legjelentősebb kutatói, fejlesztői, gyártói és a témához kapcsolódó szervezetek, szövetségek, oktatási intézményeinek képviselői.

Az idei Biometrics 2012-n Londonban részt vett Fehér András, az Óbudai Egyetem Bánki Donát Gépész és Biztonságtechnikai Mérnöki Kara Alkalmazott Biometria Intézetének munkatársa is. A háromnapos konferencián és a kétnapos kiállításon számos előadás hangzott el a biometria újdonságairól, bemutattak új eszközöket, technológiákat és a még tesztelés alatt álló fejlesztéseket is – kezdte beszámolóját Fehér András. Szeptember 11-e hatása ma is érezhető a biztonsági ipar és ezen belül a biometria fejlődésén. Tapasztalatai szerint a gazdaság fejlődését messze meghaladja a tudás, a tudomány fejlődése. Napjainkban a biometriában a technológiák közül az arcfelismerés és a DNS-azonosítás fejlődése a legjelentősebb. Bár a DNS-azonosításának fizikai korlátai vannak, már megközelítik a 90 perces határidőt.

A biometria fő felhasználói a rendészeti szervek, az eszközök terén pedig a mobileszközök: a tabletek és az okostelefonok kerültek az első helyre. A gyakorlatban az azonosítás úgy történik, hogy a rendőr vagy a katona kezében a mobil eszközzel, amelyhez ujjnyomatolvasót csatlakoztattak, lefényképezi a vizsgálni kívánt személyt, ujjnyomatot vesz tőle, beírja az adatait a mobileszközbe az okmányai alapján. Majd online módon vagy offline adatbázisával kiszűri, hogy az illetőt körözik-e, akár a rendőrség akár mondjuk a bevándorlási hivatal. De van olyan bonyolult készülék is, amely ellenáll az időjárás viszontagságainak, és három-négyféle biometriai adatot is képes vizsgálni: arcfelismerő, ujjnyomatolvasó és íriszszkenner is kapcsolódik hozzá. Tehát a technika fejlődésének iránya, hogy mobil eszközökkel a helyszínen, minél többféle módon ellenőrizzék az embereket.

Az arcfelismerés nagyon sokat fejlődött az utóbbi időben, egyszerre nagy tömeg vizsgálatára képes berendezést is bemutattak a kiállításon. A kamerát nagy forgalmú helyre teszik ki, például repterekre, forgalmas városi csomópontokba, áruházakba, ahol is gyakorlatilag minden egyes embert képes ellenőrizni az arcfelismerő-rendszer, aki a látóterébe kerül.

De van olyan alkalmazási lehetősége is az arcfelismerő-rendszernek, hogy áruházláncok fölviszik az adatbázisba a kétezer, általuk ismert áruházi tolvaj képét, és a rendszer figyelmezteti a biztonsági személyzetet, ha közülük valaki megjelenik az üzletben, így külön figyelmet kaphat az őröktől. De használható ez VIP személy felismerésére is.

Az arcfelismerésben a nehézséget az jelenti, hogy egyszerre sok embert rövid idő alatt kell azonosítani, és ha elfordítja a fejét, akkor is felismerhető legyen. Dollár milliárdokat ölnek a fejlesztésekbe, a finanszírozók pedig a bevándorlási hivatalok, a rendőrség, katonaság, határőrség.

Az amszterdami Schiphol repülőtéren már működik az az automatikus beléptetőrendszer, amelyben maga a felhasználó helyezi a biometriai adatait tartalmazó chipes útlevelét a szkennerbe. Automatikusan fényképet készít róla a rendszer, majd összeveti a három képet: a frissen készültet, az útlevélből szkenneltet és a chipen szereplőt. Ezzel kapcsolatban Fehér András kifejtette az aggályait is, minél inkább automatikus a rendszer, annál könnyebb becsapni. Ha valaki egyszer hamis adatokkal már sikeresen átment az ellenőrzésen, akkor azon túl mindenhol azonosítani fogják. Erre megoldás, ha több ponton, több ember vesz részt az ellenőrzés folyamatában, mert akkor kisebb a hibázási lehetőség.

Létesítmények fizikai biztonsági rendszerének üzemeltetése sohasem öncélú feladat, illeszkednie kell az azt létrehozó társaság gazdasági céljaihoz. A biztonsági stratégiája megvalósításának támogatnia kell a gazdasági célok megvalósítást, miközben a szükséges biztonsági kockázatokra megfelelő válaszokat kell adnia.

Áttanulmányozva a témában megjelent szakmai anyagokat, kutakodva a világban meglévő, az ipari létesítmények fizikai védelmét taglaló dokumentumok között, hamar rá kell jönnünk, az angol-szász környezetet kivéve nincs általános szabályozás a témában.

A fizikai védelmet részletező, annak elveit meghatározó dokumentum hazánkban, persze követve az általános európai megoldásokat, az atomenergia felhasználása során a nukleáris anyagok káros hatásainak védelme érdekében kidolgozott szabályozás az egyetlen – bár igen részletese – eljárási rendszer, amely a fizikai védelem megvalósításának szabályairól, illetve a biztonsági zónák létrehozásának módjáról szól.

A „fizikai védelem” kifejezés értelmezése alapvetően meghatározhatja, mi is a feladat ipari létesítmény vagy közforgalmú épület védelmi rendszere kidolgozásakor, tehát a fogalom tisztázása fontos mozzanat. A szakanyagok több esetben adnak használható definíciót, de azt gondolom az általam kigondolt, a minden napi életet jobban követő meghatározás talán többet mond mind a szakemberek, mind a biztonságtechnikában kevésbé járatosak számára.

Fizikai védelemnek nevezzük a személy és vagyonvédelmi funkciókkal telepített rendszerelemek (élőerős védelem, rezsim intézkedések, biztonságtechnikai alrendszerek, azok összetevői) összességét, amelyeket azzal a céllal alakították ki, hogy biztosítsák a védett létesítményben tevékenykedő személyeket, vagyonelemeket, támogassák az adott vállalat gazdasági céljai megvalósítását, a kialakított biztonsági stratégia megvalósításával.

Egy másik, a fizikai védelmet, annak megvalósíthatóságát elemző szakanyag alapkifejezése a biztonsági zóna. Érdemes ennek a fogalmát is tisztázni mielőtt részletesen kifejtenénk a téma feldolgozása során szerezett tapasztalatainkat.

Biztonsági zónának nevezzük a védett létesítmény azon területi, funkcionális egységét, amely biztonsági kockázati szempontból egy egységnek tekinthető, a bevezetésre szánt védelmi intézkedések egységes egészet alkotnak, miközben illeszkedik az egész védett létesítmény komplex, mélységi védelmi elvek alapján kialakított, rendszerébe.

Jogszabályi környezet

A már általam korábban említett szabályozási hiányosság nem jellemző az atomenergia felhasználása körében megalkotott hatósági intézkedésekre. Az atomenergia alkalmazása körében igen részletes szabályrendszer támogatja az üzemeltetőket, így a fizikai védelem kialakítása, a biztonsági zónák meghatározása ebben a tevékenységi mezőben nem kérdéses.

A 190/2011 (IX.19.) kormányrendelet igen részletesen meghatározza azokat a védelmi szinteket, melyeket a fizikai védelem kialakítása során biztosítani kell.

Fizikai védelmi szintek nukleáris anyagok alkalmazása esetén

(Megjegyzés: a jogszabály: a nukleáris anyagokat különböző kategóriákba sorolva írja elő a különböző védelmi szintek alkalmazását.)

Az egyes, előírt védelmi szintek jól érthetőek, félreértések nem lehetnek, a rendelet szövege a Nemzetközi Atomenergia Ügynökség ajánlásai szerint kerültek meghatározásra.

Fizikai védelmi zónák kialakítása

Zónák közötti átjárás: kizárólag ellenőrzött módon történhet

A védelmi szintek és a fizikai védelmi zónák együttese már pontosan érthetővé válik a jogalkotó szándéka a fizikai védelem kidolgozásának mikéntjére Nem mellékes szempont az egyes zónák közötti átjárás, amely csak ellenőrzött módon történhet. Ez a gyakorlatban ellenőrzött átjárókat, belépési pontokat jelent, videotechnikai felügyelet mellett. Mélységében tagolt védelem szakmai szempontból létrehozása alapkövetelmény – lopás, vandalizmus, elemi károk, tűz, terrorizmus stb. megelőzésére, elhárítására. A biztonságtechnikai szakemberek sem találkoznak gyakran biztonsági zónák üzemeltetésével a gyakorlatban, mivel azokat biztonsági kockázatok tekintetében összetett környezetben alakítják ki. Az ipari létesítmények üzemeltetése biztonsági szempontból is nagy kihívás lehet, a biztonsági zónák fizikai védelmi rendszere kialakításának követnie kell a biztonsági kockázatokat, így fokozva a védelmi intézkedéseket a létesítmény legjobban védett objektumáig.

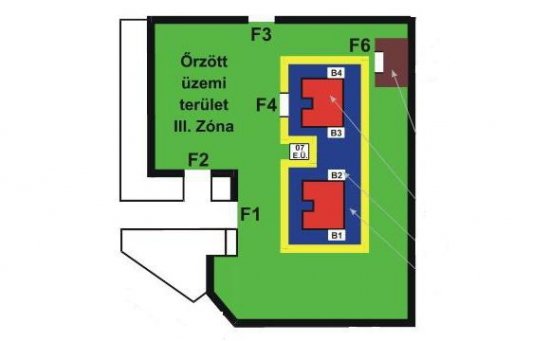

Paksi Atomerőmű vázlatos elrendezése (A vázlatos elrendezés kizárólag a biztonsági zónák értelmezése érdekében készült, nem a valóságot tükrözi.) 1. ábra

Nem érdektelen néhány szóban összefoglalni a fizikai védelem kialakítása során felhasznált biztonságtechnikai alrendszereket.

Élőerős őrzés-védelem

Az élőerős védelem tekintetében az alkalmazott erőforrások különálló feladatokat látnak el, így egészítve ki a védelmi rendszert egy teljes egésszé.

Technikai alrendszerek

Természetesen az egyes alrendszerek integrált egységes rendszerben működtethetők hatékonyan. A komplexitásra jellemző adat, hogy az egyes ipari létesítmények CCTV-rendszere több száz videokamerát is tartalmazhat, így a valós események ellenőrzésére csak akkor van lehetőség, ha a háttérben nagy bonyolultságú, dependenciákat (függőségi, alárendeltségi viszonyokat) is magában foglaló képelemző rendszert futtatunk, ellenkező esetben nincs esély az óriási információáradat emberi feldolgozásra. Csak azok a videoképek kerülhetnek az operátorok elé, amelyek valamilyen szempontból fontosak, légyegesek az éppen folyó események tükrében vagy mert azt az operátor maga kiválasztotta.

Ha azt kérdezzük, vajon hány olyan végpont található egy ilyen rendszerben, ahonnan jelzések érkezhetnek a központban szolgálatot teljesítő operátorok számára, akkor bizony meglehetősen elrettentő számot kell mondani: közel húszezer, azaz a rendkívül átgondolt, magas szinten integrált felügyeleti rendszer kidolgozása nem elmulasztható.

Biztonsági kockázatok

Elhagyva a nukleáris anyagok békés célú felhasználásának környezetét, ahol a kormányrendelet meghatározza az alapfenyegetettséget és arra adott válaszként kidolgozandó részletes fizikai védelmi szabályozását, akkor fontos megjegyeznünk, hogy az egyes fizikai védelmi rendszerek kialakítása a meglévő biztonsági kockázatok alapján kell, hogy megtörténjen. Nem nehéz belátni, hogy a már közismert kockázati értékek számítása, majd azok összegzése rendkívüli nehézségeket okozna, mivel az egyes ipari létesítmények rendkívül komplex, így ennek megfelelően rendkívül bonyolult környezetet is feltételeznek.

A fentiek kiküszöbölése érdekében nem az egyes kockázatértékeket adjuk össze, így meghatározva az összes kockázatértéket, hanem a várhatóan bekövetkező esemény adott gazdasági társaság működésére történő hatása alapján határozunk meg kockázati szinteket, és annak megfelelően soroljuk be az egyes biztonsági zónákat.

Az természetesen tény ebben az esetben is, hogy az egyes biztonsági kockázatú zónákban telepíteni kívánt biztonságtechnikai eszközöket, élőerős védelem módját, és a szükséges rezsimintézkedéseket előzetesen ki kell dolgozni. A meghatározott biztonsági zónákhoz így már könnyen hozzá tudjuk rendelni a szükséges védelmi intézkedéseket.

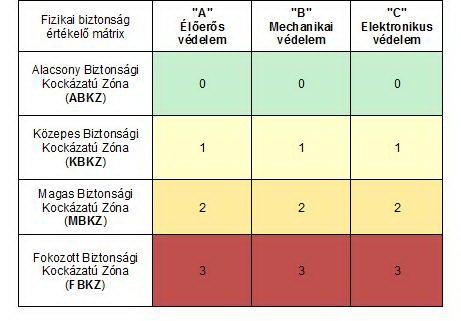

Biztonsági kockázatok és azok értelmezése (Forrás: Physical security management guidelines (Security zones and risk mitigation control measures) – Australian Government) 2. ábra

A biztonsági kockázatokat áttekintve érdemes néhány szót vesztegetni, arra, hogy vajon milyen tényezők befolyásolják azokat, mivel alapvetően meghatározhatják a kockázatcsökkentő intézkedések fajtáit és mennyiségét.

Főbb befolyásoló alaptényezők

Az egyes biztonsági kockázatokat befolyásoló tényezőkről most nem szólunk részletesebben, mert az vagy nem érdemes, vagy mert nem igényel a további magyarázatokat.

Biztonsági zónák a gyakorlatban

A következőekben bemutatunk egy lehetséges meghatározást az egyes biztonsági kockázatoknak megfelelő zónák kialakítása estére. Természetesen ez nem szentírás, de a gyakorlatban ez a meghatározás bevált, jól használható.

A fentiekben megjelölt biztonsági zónák közül egy adott ipari létesítményben természetesen több is lehetséges, akár egyetlen épületben több, különböző biztonsági zónát is ki lehet jelölni, és annak megfelelően kialakítani fizikai védelmét. További áttekinthetőséget jelenthet a szakember számára, ha egyféle zóna attribútumokat használunk, mivel az egyetlen pillantást vetve az alaprajzokra, megmondható, milyen védelmi megoldásokat kell alkalmazni vagy milyen védelmi megoldásra kell számítani az adott biztonsági zónákban.

Biztonsági zónák attribútumai – értékelő mátrix 3. ábra

Fizikai védelmet értékelő mátrix használata

Az adott biztonsági kockázatot értékelő munkatárs egy általa kiválasztott létesítményi területre vonatkozóan meghatározhatja a szükséges élőerős, mechanikai, elektronikai védelmi igényeket. A számokat egymás mellé írva, az adott zónatulajdonságot határozza meg.

Például: Zóna attribútum: 233

(2) Magas Biztonsági kockázatú Zónában szükséges élőerős védelem

(3) Fokozott Biztonsági Kockázatú Zónában szükséges mechanikai védelem

(3) ) Fokozott Biztonsági Kockázatú Zónában szükséges elektronikai védelem

Közforgalmú, tömegtartózkodásra alkalmas épületek

Az ipari létesítmények fizikai védelmének kialakítása mellett néhány szót kell ejtenünk a tömegtartózkodásra alkalmas épületek biztonságáról, kiemelten a vészhelyzeti kiürítéssel kapcsolatban. Tekintettel arra, hogy a közforgalmú, tömegtartózkodásra alkalmas épületek fizikai biztonsága kialakítása megtervezésekor a személyvédelem prioritását kell biztosítani, így az épületek kiürítése elsődleges. A kiürítés tervezésekor a tömegtartózkodásra alkalmas épületek alapveszélyeztetettségének, a biztonsági kockázatok meghatározásakor fontos tisztázni milyen tényezők fokozzák, illetve csökkentik a biztonsági kockázatokat.

Biztonsági kockázatokat fokozza, ha a tömeg:

Biztonsági kockázatokat csökkenti, ha tömeg:

A vészhelyzeti tevékenység, például az épület kiürítése során, az épületben tartózkodó tömeg, tömegekről, azok mozgásáról meglévő pontos információ felbecsülhetetlen értékű adat az evakuációt végrehajtók, irányítók számára. A technológiafejlődés jelenlegi szintje ma már lehetőséget adhat arra, hogy adott, tömegtartózkodásra alkalmas épületbe történő belépés és mozgás folyamatosan, akár valós időben is követhető legyen. Amennyiben célszerűen kiválasztott típusú hőkamerákat telepítünk az épületben történő mozgás meghatározó, valamint az esetleges kiürítés kritikus pontjain gyakorlatilag bármilyen környezeti körülmények között lehetőség lehet az épületben lévő látogatók, ügyfelek, (tömeg) mozgásának valós idejű követésére, elemzésére.

Összegzés

Ipari létesítmények fizikai védelmének kialakításakor, amennyiben a jogszabályi környezet nem áll a rendelkezésünkre, csak a szakmai tapasztalatainkra hagyatkozhatunk. A biztonsági kockázatok megfelelő értékelés esetén megtervezhető egy olyan védelmi rendszer, amely valóban alkalmas lehet a vállalat biztonsági stratégiájának végrehajtására, azaz a társaság gazdasági érdeki megvalósításnak támogatásra. Meggondolandó szakmai feladat általános szabályrendszer kidolgozása annak érdekében, hogy egységes szemlélet tudjon kialakulni a fizikai biztonság megvalósítása tekintetében.

Horváth Tamás, okleveles biztonságtechnikai mérnök, szakértő, PhD aspiráns, MVM Magyar Villamos Művek Zrt. előadása a Magyar Tudomány Ünnepe alkalmából 2012. november 26-án rendezett biztonságtechnikai szimpóziumon hangzott el az Óbudai Egyetem Bánki Donát Gépész és Biztonságtechnikai Mérnöki Karán.

Ellentmondásos a jogi megítélése annak, ha a beszélgetés egyik résztvevője készít hangfelvételt anélkül, hogy erről a másik tudna. Sem a jogalkotásban, sem a jogalkalmazásban nem tisztázott ez a cselekmény.

A hangfelvétel rögzítésének három fontos jogi vonatkozása lehet: az adatvédelmi jog, a polgári jog és a büntetőjog területén.

Az előadó az olyan hangfelvételek jogi megítélésről beszélt, amelyet a személyesen folytatott vagy a távközlési rendszer útján zajló beszélgetés résztvevője készít, a kommunikációban résztvevő fél vagy felek hozzájárulása nélkül.

Adatvédelem

Az adatvédelem szempontjából nézve az információs önrendelkezési jogról és az információszabadságról szóló 2011. évi CXII. törvény határoz meg néhány, a tárgyhoz kapcsolódó fogalmat.

Személyes adatnak minősül az érintettel kapcsolatba hozható adat – különösen az érintett neve, azonosító jele, valamint egy vagy több fizikai, fiziológiai, mentális, gazdasági, kulturális vagy szociális azonosságára jellemző ismeret –, valamint az adatból levonható, az érintettre vonatkozó következtetés is.

Az adatkezelés fogalma pedig így hangzik: az alkalmazott eljárástól függetlenül az adatokon végzett bármely művelet vagy a műveletek összessége, így különösen gyűjtése, felvétele, rögzítése, rendszerezése, tárolása, megváltoztatása, felhasználása, lekérdezése, továbbítása, nyilvánosságra hozatala, összehangolása vagy összekapcsolása, zárolása, törlése és megsemmisítése, valamint az adatok további felhasználásának megakadályozása, fénykép-, hang- vagy képfelvétel készítése, valamint a személy azonosítására alkalmas fizikai jellemzők (például ujj- vagy tenyérnyomat, DNS-minta, íriszkép) rögzítése.

Személyes adat két esetben kezelhető, ha ahhoz az érintett hozzájárul vagy azt törvény, vagy a helyi önkormányzat rendelete elrendeli.

Polgári jog

A Polgári törvénykönyv, az 1959. évi IV. törvény szerint „A személyhez fűződő jogok megsértését jelenti a más képmásával vagy hangfelvételével kapcsolatos bármiféle visszaélés.” [80. § (1)] Valamint „A személyhez fűződő jogokat mindenki köteles tiszteletben tartani. E jogok a törvény védelme alatt állnak.” [75. § (1)] A bírói gyakorlat pedig azt mutatja a BH 2008. 266. bírósági határozat szerint: „Hangfelvétel engedély nélküli elkészítése önmagában visszaélésnek minősül. A jogsértőt terheli annak bizonyítása, hogy a hangfelvétel elkészítése nem volt visszaélésszerű.”

Visszaélés személyes adattal

A hangfelvétel készítése csak kivételesen valósíthat meg bűncselekményt: a Büntető törvénykönyv 177/A. § (1) szerint: Aki a személyes adatok védelméről vagy kezeléséről szóló törvényi rendelkezések megszegésével jogtalan haszonszerzési célból vagy jelentős érdeksérelmet okozva

vétséget követ el, és egy évig terjedő szabadságvesztéssel büntetendő.

A Büntető törvénykönyv 263/B. § határozza meg a „Visszaélés haditechnikai termékkel és szolgáltatással, illetőleg kettős felhasználású termékkel” fogalmát is, mégpedig:

Aki

bűntettet követ el, és két évtől nyolc évig terjedő szabadságvesztéssel büntetendő.

Lehallgató eszköz

Akusztikus lehallgató eszközök fogalmát a160/2011. (VIII. 18.) kormányrendelet írja le:

Akusztikus lehallgató eszköznek minősül minden olyan akusztikus információ megismerésére, rögzítésére, továbbítására alkalmas elektronikus, szoftveres, mechanikus vagy más eszköz, módszer, technológia, amely a kommunikációban részt vevők bármelyikének tudta és beleegyezése nélkül, titkosan, illetve rejtetten alkalmazható, így különösen:

Ez alól kivétel a polgári felhasználásra tervezett irodai vagy szórakoztató elektronikai eszköz és tartozékai.

A Büntető törvénykönyv határozza mag a Magántikok jogosulatlan megismerése fogalmát is a 178/A. § (1) pontjában:

Aki magántitok jogosulatlan megismerése céljából

bűntettet követ el, és öt évig terjedő szabadságvesztéssel büntetendő.

Büntetőeljárás jog

De árnyalja a képet, ha a büntetőeljárás jogi aspektusait vizsgáljuk a kérdésnek. A büntetőeljárásról szóló 1998. XIX. Törvény 75. § (1) bekezdése szerint: „A bizonyítás során a tényállás alapos és hiánytalan, a valóságnak megfelelő tisztázására kell törekedni.”

78. § (1) bekezdése szerint: „A büntetőeljárásban szabadon felhasználható a törvényben meghatározott minden bizonyítási eszköz, és szabadon alkalmazható minden bizonyítási eljárás.”

115. § (2) bekezdése szerint: „Tárgyi bizonyítási eszköz az irat, a rajz és minden olyan tárgy, amely műszaki, vegyi vagy más eljárással adatokat rögzít.”

Azonban a 78. § (4) bekezdése szerint: „Nem értékelhető bizonyítékként az olyan bizonyítási eszközből származó tény, amelyet a bíróság, az ügyész vagy a nyomozó hatóság bűncselekmény útján, más tiltott módon vagy a résztvevők eljárási jogainak lényeges korlátozásával szerzett meg.”

Viszont a 2000. 296. számú Elvi bírósági határozat azt mondja ki, hogy „A rejtett kamerával készített videofelvétel a büntetőeljárásban bizonyítási eszközként, illetve bizonyítékként felhasználható; polgári perben dönthető el, hogy a felvétel sérti-e valakinek a személyhez fűződő jogait.”

Valamint a 1985. 57. bírósági határozatban az áll, hogy

A Bírósági Döntések Tára 2009. 2126-ban ez áll:

„Nem hivatkozhat sikerrel alanyi jogsértésre – hangfelvételével való visszaélésre – a fél, ha e jogérvényesítéssel valótlan, hamis tényállítását akarja leplezni, és az igazságot tartalmazó nyilatkozatának a felhasználását kívánja személyiségi jogvédelem tárgyává tenni.”

A Bírósági Döntések Tára 2011. 2442. pedig kimondja:

„Nem minősül visszaélésnek a képmás vagy hangfelvétel készítése, avagy felhasználása, amennyiben arra közvetlenül fenyegető vagy már bekövetkezett jogsértés bizonyítása érdekében közérdekből vagy jogos magánérdekből kerül sor, feltéve, hogy a képmás vagy hangfelvétel készítése vagy felhasználása a bizonyítani kívánt jogsértéshez képest nem okoz aránytalan sérelmet.”

Tehát az adatvédelmi és a polgári jog tiltja az érintett tudta nélkül hangfelvétel készítését, azonban büntető ügyben, mint bizonyítékot föl lehet használni. Példaként említette az előadó a csepeli kettősgyilkosságot, ahol a bizonyítás során a bíróságon figyelembe vették a gyilkosságot megörökítő hangfelvételt.

Írta Timaffy Lilla dr. Mészáros Bence PhD, a Pécsi TudományegyetemBüntető Eljárásjogi és Kriminalisztikai Tanszéke adjunktusának előadása alapján, amely a Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara szervezésében a Magyar Tudomány Ünnepe alkalmából tartott konferencián hangzott el az Óbudai Egyetem Bánki Donát Gépész- és Biztonságtechnikai Mérnöki Karán 2012. november 22-én.

Immáron 9. alkalommal rendezte meg az Aspectis Kft. éves partnertalálkozóját 2012. november 15-én. Idén új helyszínen, a Kincsem parkban, a megszokottól eltérően, workshop jelleggel zajlottak a bemutatók.

A vendégek kisebb csoportokba interaktív résztvevői lehettek az eseményeknek. A gyártói előadásokon lehetőség nyílt közvetlen konzultációra a Milestone, a Netavis, az Axis Communications és a D-Link képviselőivel.

Bevezetőjében Bata Miklós, az Aspectis Kft. ügyvezető igazgatója üdvözölte a partnereket, majd a gyors piaci áttekintést követően gratulált az elmúlt évben elért eredményekhez. Kiemelte annak jelentőségét, hogy a jelenlegi gazdasági helyzet ellenére a telepítők növekvő mértékben képesek meggyőzni ügyfeleiket a magas minőségű IP-alapú biztonsági rendszerek fontosságáról és hatékonyságáról. Bata Miklós előadása után a vendégek csoportokban a négy standon egymást váltva nézték végig a bemutatókat.

Az idén több gyártóval is bővült az Aspectis beszállítók köre. Az új partner, a Milestone piacvezető videomenedzsment szoftverfejlesztő céget Jan Gabrielsen country manager képviselte. A teljes piac csaknem 20 százalékát teszik ki a nyílt platformú szoftver különböző változatai. Több mint ezer kameratípust támogatva, ezzel is az élen járva versenytársai előtt. Majd az ONVIF szabványnak megfelelő szoftver egyszerű kezelhetőségéről és egyik funkciójáról, a video-push-ról volt szó, amellyel akár az okostelefon képrögzítője is használható megfigyelő kameraként.

A következő helyszínen Korbel Sándor a D-Link hálózati eszközeiről, valamint a cég által nyújtott rendkívül kedvező és széleskörű szolgáltatásokról szólt. Őt Kalcsó Attila váltotta, aki bemutatta a D-Link IP videoportfólióját szót ejtve az NVR-ekről, a home és az enterprise kategóriába tartozó kamerákról.

A Netavis standjánál Wolfgang Baumgartner ügyvezető igazgató fogadta a vendégeket. A videoanalitikában rejlő lehetőségeket mutatta be, beszélt a legújabb release újdonságairól, a Smartphone kliensről és a Face Detection-ről, amely algoritmus 95 százalék pontossággal megállapítja a kamera fókuszába kerülő személy nemét és korát, ezzel új lehetőséget nyitva a marketingkutatásoknak.

Az Axis Communications pultjánál Szőcs Róbert, a cég regionális key account menedzsere és Bata Miklós ismertették a legújabb eszközöket a piacvezető svéd gyártótól. A rendkívül termékeny évnek köszönhetően piacra került az Axis rejtett kamerája, az első beépített infrás, rendkívüli fényérzékenységű WDR-es készülékei, valamint a kisebb rendszerekre optimalizált ingyenes szoftvere, amelyhez új, megfizethető kisméretű kamerákat mutatott be, akár 5 megapixeles felbontással.

A szakmai bemutatókat követően az Emtrek vállalkozásfejlesztési tanácsadó cég ügyvezetője adott hasznos tanácsokat az Aspectis partnereinek a hatékony értékesítéshez.

Forrás: Aspectis

Az Axis Communications középkelet-európai regionális központja októberben Prágában új irodába költözött.

Az új irodát ünnepélyes keretek között Bodil Sonesson, az Axis globális értékesítési igazgatója, Anna Forsberg, az Axis kelet-európai regionális igazgatója és Csuthi Zsuzsanna, az Axis középkelet-európai régiójának értékesítési igazgatója nyitotta meg. Az irodában jól felszerelt bemutatóteremet és oktatóteremet alakítottak ki. Ezzel is segítve az értékesítést, a technikai támogatást és a marketinget a régióban.

A megnyitón a cég elismerése jeléül az Axis Communications munkatársai hat díjat adtak át a régió disztribútorainak:

Az Axis Communications s.r.o. új címe

Office Park Nove Butovice, Building D, Bucharova 1314/8, 158 00 Praha 13, Czech Republic

A Magyar Tudomány Ünnepe alkalmából 2012. november 26-án biztonságtechnikai szimpóziumot tartottak az Óbudai Egyetem Bánki Donát Gépész és Biztonságtechnikai Mérnöki Karán.

Közel kétszáz egyetemi hallgató és szakember vett részt az eseményen, amelyet dr. Horváth Sándor PhD, a kar dékánja és Német Ferenc, a Személy-, Vagyonvédelmi és Magánnyomozó Szakmai Kamara (SzVMSzK) elnöke nyitott meg. A dékán kiemelte, a tudás folyamatos fejlesztésének eszköze a kutatás és fejlesztés, azaz a tudomány. Ezen a téren a Bánki jelentőset lépett előre, ennek egyik bizonyítéka a tudomány ünnepén megrendezett konferencia is, amely a plenáris ülés után hat szekcióban folytatta munkáját. A tudomány szerepét erősíti az is, hogy a Bánki Donát Gépész és Biztonságtechnikai Mérnöki Kar létrehozta doktori iskoláját, amely széles körű együttműködés keretében jött létre. A Bánki oktatói mellett a kamara és külsős partnercégek munkatársai is emelik az intézmény szakmai színvonalát.

Német Ferenc, az SzVMSzK elnöke kifejtette, a kamara együtt dolgozik a tudomány és a szakma képviselőivel a szakmai irányvonal meghatározásában. A kamara erős szervezetté vált, a jogalkotás mögé társadalmi hátteret biztosít, mivel részt vesz a jogszabályok előkészítésében. Az elnök a teremben ülő hallgatókat arra bíztatta, ha külföldre mennek tanulni, dolgozni, utána jöjjenek vissza, és gyarapítsák a magyar tudást.

Német Ferenc, az SzVMSzK elnöke kifejtette, a kamara együtt dolgozik a tudomány és a szakma képviselőivel a szakmai irányvonal meghatározásában. A kamara erős szervezetté vált, a jogalkotás mögé társadalmi hátteret biztosít, mivel részt vesz a jogszabályok előkészítésében. Az elnök a teremben ülő hallgatókat arra bíztatta, ha külföldre mennek tanulni, dolgozni, utána jöjjenek vissza, és gyarapítsák a magyar tudást.

A szimpózium moderátora dr. Kovács Tibor CSc/PhD, az egyetem docense először Őszi Arnoldot, az Óbudai Egyetem PhD-aspiránsát szólította ki, aki A jelen kor titkosítási módszerei az informatikában címmel tartotta meg előadását. Mindannyiunknak – magánszemélyeknek és szervezeteknek is – vannak olyan adataink, amelyek nem nyilvánosak, ezeket valamilyen módon titkosítjuk. Így például fájljainkat, levelezésünket, személyes, banki vagy a biometrikus adatainkat. Elméletileg nincs olyan titkosítási módszer, amelyet ne lehetne feltörni, azonban gyakorlatilag létezik, mivel van olyan titkosítás, amely visszafejtése 4 milliárd évig tartana, az ilyeneket tartjuk feltörhetetlennek. Ahhoz, hogy kiválasszuk a legjobb titkosítás ismernünk kell annak feltörését is – mondta el Őszi Arnold, majd ismertette a titkosítás típusait: a szimmetrikus és az aszimmetrikus titkosítást. Majd a titkosításokhoz kapcsolódó szabványokat mutatta be. Szólt a Pretty Good Privacy-ról(PGP), amely egy titkosításra és hitelesítésre egyaránt használható számítógépes program, valamint az Advanced Encryption Standardról (AES), amely az amerikai National Institute of Standards and Technology-nak (NIST) az új rejtjelezési szabványra kiírt pályázata nyertese a Rijndael lett. Ez után Őszi Arnold a sérülékenységi vizsgálat fontosságát emelte ki, amellyel ellenőrizhetjük saját rendszerünk biztonságát, és feltárhatjuk annak hiányosságait. Majd az előadó részletesen bemutatta a Backtrack nevű linux disztribúciót, amellyel feltárhatók az informatikai rendszerek biztonsági hiányosságai, végül elmondta, hogyan hozhatunk létre korszerű és biztonságos informatikai környezetet.

A szimpózium moderátora dr. Kovács Tibor CSc/PhD, az egyetem docense először Őszi Arnoldot, az Óbudai Egyetem PhD-aspiránsát szólította ki, aki A jelen kor titkosítási módszerei az informatikában címmel tartotta meg előadását. Mindannyiunknak – magánszemélyeknek és szervezeteknek is – vannak olyan adataink, amelyek nem nyilvánosak, ezeket valamilyen módon titkosítjuk. Így például fájljainkat, levelezésünket, személyes, banki vagy a biometrikus adatainkat. Elméletileg nincs olyan titkosítási módszer, amelyet ne lehetne feltörni, azonban gyakorlatilag létezik, mivel van olyan titkosítás, amely visszafejtése 4 milliárd évig tartana, az ilyeneket tartjuk feltörhetetlennek. Ahhoz, hogy kiválasszuk a legjobb titkosítás ismernünk kell annak feltörését is – mondta el Őszi Arnold, majd ismertette a titkosítás típusait: a szimmetrikus és az aszimmetrikus titkosítást. Majd a titkosításokhoz kapcsolódó szabványokat mutatta be. Szólt a Pretty Good Privacy-ról(PGP), amely egy titkosításra és hitelesítésre egyaránt használható számítógépes program, valamint az Advanced Encryption Standardról (AES), amely az amerikai National Institute of Standards and Technology-nak (NIST) az új rejtjelezési szabványra kiírt pályázata nyertese a Rijndael lett. Ez után Őszi Arnold a sérülékenységi vizsgálat fontosságát emelte ki, amellyel ellenőrizhetjük saját rendszerünk biztonságát, és feltárhatjuk annak hiányosságait. Majd az előadó részletesen bemutatta a Backtrack nevű linux disztribúciót, amellyel feltárhatók az informatikai rendszerek biztonsági hiányosságai, végül elmondta, hogyan hozhatunk létre korszerű és biztonságos informatikai környezetet.

Ezután Berek Tamás PhD, a Nemzeti Közszolgálati Egyetem docense és Takács Zoltán PhD-aspiráns az RFID-technológia alternatív felhasználási lehetőségei a kórházbiztonság területén című előadása következett. Valamely szervezet biztonsági rendszerének kialakítása során fontos az alapos és részletes elemző és értékelő munka. A kórházbiztonság egyedi objektumvédelem, amelyet az összetett feladatok, valamint az ott dolgozók, az ott kezeltek és az oda látogatók tesznek különlegessé. A cél a betegellátás teljes körű biztonságának megteremtése. A beléptetőrendszerek a kórházban kiegészíthetők mozgáskövető-rendszerrel amelyek az épületirányítási rendszerbe beépítve üzemeltethetők az RFID-technológia által biztosított lehetőségek széles körű kihasználásával. Az ideális az lenne, ha a háziorvos olyan smartkártyát adna a beutaló mellé, amelyre már fölírta a beteg leleteit, gyógyszereit, kórelőzményeit. Így a fölvétel során egy mozdulattal, minden fontos adat bekerülne a kórház számítógépes rendszerébe. Az RFID-technológiával lényegesen egyszerűbb és biztonságosabb lenne a szükséges vizsgálatok és kezelések elvégzése a beteg kórházon belüli mozgásának követésével. Az RFID-technológiát a különféle kórházi eszközök, gyógyszerek, veszélyes anyagok nyilvántartására, és felhasználásának ellenőrzésére is föl lehet használni.

Ezután Berek Tamás PhD, a Nemzeti Közszolgálati Egyetem docense és Takács Zoltán PhD-aspiráns az RFID-technológia alternatív felhasználási lehetőségei a kórházbiztonság területén című előadása következett. Valamely szervezet biztonsági rendszerének kialakítása során fontos az alapos és részletes elemző és értékelő munka. A kórházbiztonság egyedi objektumvédelem, amelyet az összetett feladatok, valamint az ott dolgozók, az ott kezeltek és az oda látogatók tesznek különlegessé. A cél a betegellátás teljes körű biztonságának megteremtése. A beléptetőrendszerek a kórházban kiegészíthetők mozgáskövető-rendszerrel amelyek az épületirányítási rendszerbe beépítve üzemeltethetők az RFID-technológia által biztosított lehetőségek széles körű kihasználásával. Az ideális az lenne, ha a háziorvos olyan smartkártyát adna a beutaló mellé, amelyre már fölírta a beteg leleteit, gyógyszereit, kórelőzményeit. Így a fölvétel során egy mozdulattal, minden fontos adat bekerülne a kórház számítógépes rendszerébe. Az RFID-technológiával lényegesen egyszerűbb és biztonságosabb lenne a szükséges vizsgálatok és kezelések elvégzése a beteg kórházon belüli mozgásának követésével. Az RFID-technológiát a különféle kórházi eszközök, gyógyszerek, veszélyes anyagok nyilvántartására, és felhasználásának ellenőrzésére is föl lehet használni.

Pehatsek Ferenc biztonságtechnikai mérnök, a King Estate munkatársa A biztonságtechnikában alkalmazott elektronikus kommunikációs módok jelene és jövője, rendszerek integrációja című előadásában azt mutatta be, hogy összetett biztonságtechnikai rendszerek telepítése során az eszközök kiválasztásakor alapvető szempont, hogy a berendezések képesek legyenek az adatcserére. Gyakorlati tapasztalatait elemezve kifejtette, előfordul az is, hogy egy adott gyártó különböző eszközei sem képesek egymással megfelelően kommunikálni. Majd arról szólt, mi lehet ennek az oka, illetve napjainkban mely kommunikációs módok vannak széles körben elterjedve, és ezeknek melyek a korlátai. Utána fölvázolta, merre tartanak az egyes gyártók fejlesztései, és mi lehet a rendszerek közti kommunikáció jövője.

Horváth Tamás PhD-aspiráns, okleveles biztonságtechnikai mérnök, a Magyar Villamos Művek munkatársa Az ipari létesítmények fizikai biztonsága, a biztonsági zónák kialakítási elveiről tartott előadást. Valamely létesítmény fizikai biztonsági rendszerének üzemeltetése sohasem öncélú feladat, illeszkednie kell az üzemeltető gazdasági céljaihoz, a biztonsági stratégia megvalósításának támogatnia kell a gazdasági célok megvalósítást, miközben a szükséges biztonsági kockázatokra megfelelő válaszokat kell adnia. Az ipari létesítmények üzemeltetése biztonsági szempontból is nagy kihívást jelent, az objektumok eltérő védelmi szintre és ezeknek megfelelő biztonsági zónákra vannak osztva. A fizikai védelmi rendszer kialakításának követnie kell a biztonsági kockázatokat, így fokozva a védelmi intézkedéseket a létesítmény külső határától egészen a legjobban védett objektumáig.

Szabó Lajos, okleveles biztonságtechnikai mérnök, biztonságszervező szakmérnök alapvető kérdést feszegetett előadásában: Mi is a biztonság? És kérdés az is, hogy létezhet-e tudományosan megalapozott általános biztonságfogalom?

Szabó Lajos, okleveles biztonságtechnikai mérnök, biztonságszervező szakmérnök alapvető kérdést feszegetett előadásában: Mi is a biztonság? És kérdés az is, hogy létezhet-e tudományosan megalapozott általános biztonságfogalom?

A biztonság mindenki által ismert és valamiféleképpen értelmezhető fogalom. Valamennyi élő szervezet esetén fellelhetők a biztonságra törekvés jelei. Mindenki számára mást és mást jelent a biztonság, amely nem egzakt fogalom, nem megfogható, és így nincs is általánosan alkalmazható meghatározása. A különféle területeken, az iparban, a kereskedelemben, a pénzvilágban sokféle biztonságfogalmat alkottak, annyifélét, ahányféle szempontból nézik a kérdést. Szabó Lajos vizsgálta és elemezte, hogy ma az állam büntetőhatalma és a magánbiztonság hogyan viszonyul egymáshoz, majd bemutatott egy rendszerszemléletű biztonságfogalmat, amelyet általánosan lehetne alkalmazni, és ez megfelel a „jó definíció” követelményeinek. Az általa javasolt fogalom adott rendszerre vonatkozik, figyelembe véve a rendszer elemeinek egymáshoz, valamint a rendszernek a környezethez való viszonyát, adott időszakban meghatározott határértékek figyelembevételével, így stabilnak és kiszámíthatónak tekinthető.

Végezetül munkatársait szólította az előadói pulpitusra dr. Kovács Tibor: Fehér András mérnök-közgazdász, Otti Csaba mérnök-közgazdász és Milák István az Óbudai Egyetem BSc-hallgatója az Óbudai Egyetem Alkalmazott Biometria Intézetét (ABI) képviselték. Előadásuk A biometria biztonsága és sérülékenysége címet viselte. Először Fehér András ismertette az ABI működését. Az ABI célja, hogy olyan biztonságtechnikai szakmai műhellyé váljon, amely az alkalmazott biometriát megismerteti és oktatja a döntéshozók, a döntéselőkészítők és a biztonságtechnikai szakemberek számára. Emellett laboratóriumukban biometriai eszközök vizsgálatával és tesztelésével is foglalkoznak a hallgatók bevonásával. Majd ismertette az intézet nemzetközi kapcsolatait, a londoni Biometrics 2012 kiállításon való részvételüket, szólt tagságukról a frissen alakult ASIS Hungarian Chapterben, és kapcsolatukat számos más nemzetközi szervezettel (Institute of Electrical and Electronics Engineers – IEEE, Center for Identification Technology Research – CITeR, Information Systems Audit and Control Association – ISACA).

Milák István előadásában az érhálózat elemzésén alapuló biometriai eszközök teszteléséről szólt. Két készüléket vizsgáltak, mindkettő ugyanazzal a szenzorral működik, mégis az eltérő szoftverek miatt más-más módon adnak téves eredményt az azonosítás során.

English

Arnold Őszi (PhD aspirant, Óbuda University) – Tibor Kovács (CSc/PhD, Óbuda University)

Encrypting Methods Of The Information Technology In The Present

Organizations and private persons possess certain data that are not public and are usually encrypted. We may make our files, our email, our personal data, our bank activities or our biometric data encrypted. Encryption is prevalent on more areas in our lives, than we are aware of. In the case of e-commerce our credit card data is given. Theoretically, there is no encryption method, which is impossible to break, but practically it exists. Some encryptions would take until 4 billion years to break, which we consider impossible to do it. To select the best encryption we have to be aware of the breaking-up techniques of the encryptions.

Keywords:

encrypting, biometrics, e-commerce, security

Tamás Berek (PhD, National University of Public Service) – Zoltán Takács (PhD aspirant, National University of Public Service): Alternative Employment Opportunities Of Rfid Technology In The Field Of Hospital Security

In order to configurate a safeguarding conception, we have to create a complex security system. We have to make a plan, the plan has to be analysed and interpreted. We have to configurate the right proportion of the defend systems.

Hospital security is a special area of the facility security because of the personnel, the patients and visitors. The authors deal with access control-, and tracking systems, which may be integrated into the facility management systems with opportunities provided by RFID technology.

Keywords:

complex security system, access control system, RFID technology

Ferenc Pehatsek (King Estate Ltd., Safety Engineer): Current And Future Electronic Communication Methods Of Security Technology, System Integration

Those who have had to implement, program or operate security systems know that the types of equipment that can be connected to each other is vital, because most often are not capable of exchanging data, not even various instruments of the same manufacturer.

We are going to inspect the causes and the widespread means of communication and their limitations.

We will investigate the direction of improvements are of certain manufacturers, and discuss what the future of the means of communications might be.

Keywords:

installation of security systems, connection of systems, communication method

Tamás Horváth (PhD aspirant, Magyar Villamos Művek, expert, safety engineer) – Tibor Kovács (CSc/PhD, Óbuda University): The Physical Security Of Industrial Facilities, Theories Of Design Of Security Zones

The operation of a physical security system of a facility could not ever be an end in itself, it has to be adapted to the business objectives of the operator, while it is expected to give appropriate answers for the security risks.

Even professionals of security technology do not encounter security zones in practice frequently because they are to be implemented in complex environments of security risks. The operation of industrial facilities may present a challenge in security. The design of security zones and physical security systems must mitigate the security risks, thereby enforcing the security measures from the public area to the best protected object.

Keywords:

physical security, security zones, security risks, physical protection of industrial facilities

Lajos Szabó (safety engineer): What Is The Safety? (May exist a well-founded general definition of safety?)

Safety is a well known concept which everybody can interpret in a way. In all living organizations the signs of aiming for safety can be found, which is different for each species. It is not exact, it is impalpable, and we do not have universally applied definition for it. Various disciplines, industry, trade and the financial world created various kinds of safety concepts. The question is examined from many viewpoints. This experiment is to define the concept of safety which can be used universally.

Keywords:

risk, danger, system, safety

András Fehér (Óbuda University Applied Biometrics Institute, engineer-economist) Csaba Otti (Óbuda University Applied Biometrics Institute, engineer-economist, private security expert) – István Milák (Óbuda University, BSc student)

The Security And Vulnerability Of Biometry

At present, among electrical security technologies biometrical identification systems are the fastest developing ones. This is not surprising, since the American and other governments spend billions of dollars on their development since 9/11.

Biometrical identification can only be interpreted as a part of a system, therefore it is worth analyzing questions of vulnerability of security identification devices. We may identify many grounds for attacks, due to the structure of the systems.

Now we are focusing on the vulnerability of the palm vein identification method which is one of the safest technologies according to experts. We are going to present our results studying this technology.

Keywords:

safety, security, biometry, identification, biometrical identification, vulnerability

Magánbiztonsági szakirányú képzések indulnak a pécsi egyetem jogi karán. A „jogi szakokleveles magánbiztonsági szakember” és a „magánbiztonsági jogi szakjogász” képzettséget a tervek szerint Budapesten szerezhetik meg a hallgatók.

A Pécsi Tudományegyetem Állam- és Jogtudományi kara jogi képzéseket indít a magánbiztonság területén dolgozók számára. A tervek szerint két szakirányú továbbképzési szak fog elindulni a jövő év februárjától kihelyezett képzésként Budapesten.

Az egyikre bármely képzési területen, alapszakon szerzett oklevéllel rendelkezők beiratkozhatnak, ők a „jogi szakokleveles magánbiztonsági szakember” szakképzettséget szerezhetik meg a három szemeszterből plusz záróvizsga-időszakból álló, önköltséges, intenzív, levelező rendszerű képzésen.

A szakirányú képzés célja, hogy a személyvédelem, vagyonvédelem, és/vagy a magánnyomozás területén dolgozó szakemberek számára alapvető jogi ismereteket adjon, és ellássa őket a munkájukban hasznosítható speciális jogi tudással is, a magánbiztonsági szektorhoz kapcsolódó jogterületek gyakorlati problémákra koncentráló oktatása révén.

A „magánbiztonsági jogi szakjogász” képzés pedig azoknak a szakembereknek kínál munkájukban közvetlenül hasznosítható jogi ismereteket, akik jogi végzettséggel rendelkeznek és a magánbiztonság területén dolgoznak.

A képzés önköltséges, levelező rendszerű, egy két szemeszterből plusz záróvizsga-időszakból áll.

A képzés tantárgyi programja felöleli a személy- és vagyonvédelem, illetve a magánnyomozás saját joganyagán kívül az e tevékenységek végzése kapcsán szóba jöhető valamennyi jogterületet, az adatvédelmi jogtól kezdve a polgári jogon, a büntetőjogon és az eljárásjogokon át egészen a társasági jogig és a munkajogig, mindezek mellett kriminalisztikai és lőfegyvertani ismeretek hallgatására is lehetősége nyílik a képzésre jelentkezőknek.

A képzés helyszíne: A Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara országos szervezetének budapesti székháza

A képzésről tájékoztató letölthető innen

Konferenciát tartottak 2012. november 22-én a Magyar Tudomány Ünnepe alkalmából az Óbudai Egyetem Bánki Donát Gépész- és Biztonságtechnikai Mérnöki Karán a Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara szervezésében.

A konferenciát Német Ferenc, a Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara elnöke nyitotta meg, aki köszöntötte a megjelent hallgatókat, biztonsági szolgáltatókat és megbízókat. Majd kiemelte, napjainkra felgyorsult a tudás elévülése, minden nap követnünk kell a híreket, aki nem frissíti tudását, versenyképtelenné válik, akár a műszaki, akár a humán területeket nézzük, és a konferencián a két terület együtt jelenik meg – fejezte be köszöntőjét az elnök.

Német Ferenc, a kamara elnöke

Majd Dr. Janza Frigyes nyugalmazott rendőr vezérőrnagy a rendezvény moderátora felkérésére dr. Horváth Sándor, az Óbudai Egyetem Bánki Donát Gépész-és Biztonságtechnikai Mérnöki Karának dékánja az egyetemen folyó képzésről és kutatásról szólt a biztonságtechnika területén. Az egyetem története 1879-ben kezdődött a Budapesti Állami Közép-Ipartanoda alapításával. Majd a dékán kiemelte, Galamb József, mint az iskola egyik leghíresebb hallgatója – a Ford minden idők legnépszerűbb T-modelljének tervezője, akiről az előadó termet elnevezték – is ebben az épületben fejezte be tanulmányait 1901-ben. Az intézmény 2010. január 1-jétől viseli az egyetemi címet, öt karán jelenleg 12 500 hallgatót képeznek, 12 alapszakon, valamint 2 angol és német nyelvű képzés is folyik az egyetemen. A hét mesterképzésből egy a biztonságtechnika kurzus, és a hat doktori iskolából is az egyik biztonságtudományi képzés. Jól felszerelt laboratóriumokban oktatás és kutatás-fejlesztés egyaránt folyik. A karok között partneri együttműködés folyik, főleg a Kandó Kálmán Villamosmérnöki Karral szoros a kapcsolat. Dr. Horváth Sándor összegzésében elmondta, a karon minősített és tanúsított képzés folyik, ezen belül gyakorlat orientált alapképzés, magas szintű mesterképzés, nemzetközileg is elismert tudományos munka és doktori képzés.

Végül a dékán külön is kiemelte az Alkalmazott Biometriai Intézetet (ABI), amelyet Fehér András mutatott be. Az ABI célja, hogy olyan biztonságtechnikai szakmai műhellyé váljon, amely az alkalmazott biometriát megismerteti és oktatja a döntéshozók, a döntéselőkészítők és a biztonságtechnikai szakemberek számára. Emellett laboratóriumukban biometriai eszközök vizsgálatával és tesztelésével is foglalkoznak a hallgatók bevonásával. Majd ismertette az intézet nemzetközi kapcsolatait, a londoni Biotmerics 2012 kiállításon való részvételüket, szólt tagságukról a frissen alakult ASIS Hungarian Chapterben, és kapcsolatukat számos más nemzetközi szervezettel (Institute of Electrical and Electronics Engineers – IEEE, Center for Identification Technology Research – CITeR, Information Systems Audit and Control Association – ISACA).

Dr. Janza Frigyes és dr. Horváth Sándor

Kapitány Sándor, osztályvezető a Nemzeti Biztonság Felügyelet (NBF) képviseletében A minősített adatok védelmének társadalmi kapcsolódásai témakörében tartott előadást. A szervezet 1998-ban alakult a NATO minősített adatok védelme céljából, majd tevékenységük kibővült az Európai Unióhoz való csatlakozás előtt az EU minősített adatok felügyeletével. A minősített adat védelméről szóló 2009. évi CLV törvény szervezte egységes rendbe az NBF munkáját, a felügyelet a Közigazgatási és Igazságügyi Minisztérium keretében, mint titokvédelmi főhatóság működik.

Dr. Mészáros Bence PhD, a Pécsi Tudományegyetem adjunktusa Az érintett tudta nélkül készített hangfelvételek jogi megítélése témakörében fejtette ki véleményét. Előadásában arról az esetről szólt, amikor a beszélgetés egyik résztvevője készít hangfelvételt anélkül, hogy erről a másik tudna. Ma ennek a helyzetnek a jogi megítélése ellentmondásos, sem a jogalkotásban, sem a jogalkalmazásban nem tisztázott ez a cselekmény. A hangfelvétel rögzítését három területen szabályozzák: az adatvédelmi, a polgári és a büntető jog területén. Bár az adatvédelmi és a polgári jog tiltja az érintett tudta nélkül hangfelvétel készítését, büntető ügyben, mint bizonyítékot föl lehet használni. Példaként a csepeli kettősgyilkosságot említette, ahol a bizonyítás során a bíróságon figyelembe vették a gyilkosságot megörökítő hangfelvételt.

Dr. Kovács Sándor nyugalmazott rendőr ezredes, a Nemzeti Közszolgálati Egyetem Rendészettudományi Kar Közbiztonsági Tanszéke mesteroktatója Lehetőségek a magánbiztonsági felsőfokú oktatás területén című előadásában elemezte a biztonsághoz kapcsolódó állami feladatokat és a magánbiztonság lehetőségeit. Majd bemutatta a Nemzeti Közszolgálati Egyetem munkáját, és ezen belül, részletesen ismertette a Rendészettudományi Karon és a Közbiztonsági Tanszéken folyó képzést.

Gyöngy Ernő, az SzVMSzK Szakmai Kollégium Élőerős Szekció vezetője A fegyveres szolgálatot ellátó személy- és vagyonőrök felkészítése során szerezett tapasztalatait mutatta be. Bármilyen alaposan is készítenek fel valakit például a bankfiók fegyveres őrzésére, ha fegyveres támadás történik, gyakran előfordul, hogy az őr leblokkol. Ennek fiziológiai okai vannak, emelkedik a szervezetben az adrenalin szintje és megnő a pulzusszám, 200-as pulzusnál már pánikba esik az őr. A megoldás, ha bonyolult helyzetre rendkívül leegyszerűsített választ adunk: ha fegyvert fognak rá, akkor emelje föl a kezét, ekkor csökken a pulzusszám, és már lesz ideje gondolkozni, elemezni a helyzetet, és megfelelő módon cselekedni. A vészhelyzetben való cselekvést pedig a hosszú távú memóriába kell beépíteni a képzés során.

Eur. Ing. Frank György MSc címzetes docens, az SzVMSzK Szakmai Kollégiume elnöke a Lövedékálló védőmellény polietilén laminátumában megcsúszó lövedék és a kialakuló repesztő nyomás által okozható sérülések ballisztikai vizsgálata témájában tartott rendkívül érdekes, szemléletes előadást. Bemutatta miként viselkedik a mellény, ha megcsúszik a lövedék, és bár nem hatol át a mellényen, bizonyos esetben akár halált is okozhat. Kifejtette, a mellény vásárlása előtt fontos, hogy a gyártótól megtudják az E rugalmassági modulus értékét, mert ebből lehet arra következtetni, hogy a kicsúszó lövedék milyen sérüléseket okozhat.

Galántai Béla az SzVMSzK Szakmai Kollégium Élőerős Szekció tagja A magánbiztonsági szolgáltatás összefüggései a rendészeti tevékenységgel című előadásában a közbiztonság civil megközelítéséről fejtette ki véleményét. Kiemelte a jogi szabályozás ma már védi a magánbiztonsági tevékenységhez kapcsolódó rendészeti tevékenységet. Ezzel a jogalkotó célja a közbiztonság – mint szubjektív fogalom – növelése volt.

Frissítették az Axis Camera Management szoftvert, amelynek segítségével a telepítők és a rendszergazdák az Axis hálózati videoeszközöket helyezhetik üzembe és menedzselhetik. Az alkalmazás központi helyről biztosítja egy rendszer vagy akár több helyszín felügyeletét, az alkalmazások telepítését.

A Camera Management programot Axis eszközökre épülő hálózati videorendszerek hatékony menedzsmentjéhez tervezték. Több helyszínen telepítve akár több ezer kamera és videoenkóder felügyelhető egy központi helyről. Szabványos hálózati protokollok alkalmazásával és könnyen kezelhető felhasználói felületével egyszerű konfigurálást, karbantartást, szoftverfrissítési megoldást nyújt rendszergazdák és telepítők számára legyen szó egy vagy akár több videoeszközről.

A Camera Management automatikusan megtalálja a hálózathoz csatlakozó Axis kamerákat és a gyártó más eszközeit is. Automatikusan beállítja az IP-címeket, konfigurál többféle eszközt, és információt szolgáltat állapotukról. A karbantartás egyszerűsítése érdekében automatikusan figyelmeztet, ha új firmware érhető el, letölti és frissíti azokat az eszközökben. A felhasználók a különböző hálózati videoeszközök esetében szekvenciális és párhuzamos firmware-frissítést is végrehajthatnak.

Az Axis Camera Management új verziója együttműködik a nyílt Axis Camera Application Platformmal, így külső fejlesztők alkalmazásai is telepíthetők és regisztrálhatók a gyártó kameráiban és videoenkódereiben.

A szoftver 3.10 változata a 2.0 verziót váltja, az új alkalmazás kompatibilis minden 4.40, vagy magasabb verziószámú firmware-rel működő Axis termékkel.

Sokféle eszközt szoktak használni a lehallgatáshoz, akár egyszerű MP3-as rögzítőt vagy épp „bébiőrt”, de ezeknél nehezebben felderíthető távvezérelt vagy más digitális készülékeket is. A lehallgató eszközök felderítése haditechnikai szolgáltatásnak minősül, és csak speciális engedéllyel szabad végezni.

A lehallgatás legegyszerűbb módja a hangfelvétel-készítés. Erre a kereskedelemben beszerezhető kommersz MP3/4-es rögzítőket is használják, ezek kis méretüknél fogva alkalmasak a feladatra. Legtöbbjük úgynevezett voice üzemmódban is működtethető, ez azt jelenti, hogy csak háttérzaj/beszéd alkalmával kapcsolódnak be. Így extrém hosszú ideig alkalmasak lehetnek információgyűjtésre. Hátrány viszont, hogy eszköz elhelyezése mellett gondoskodni kell a kijuttatásáról is. Viszont ezzel szemben hallatlan előny, hogy olcsó, speciális szakértelmet nem igénylő módszer.

Az igaz, hogy némelyik eszköz hangminősége nem a legjobb, de lehet kapni professzionális hangrögzítőt is, bár ezek ára akár néhány százezer forint is lehet. Az ilyen eszköz felkutatása csak speciális célműszerrel lehetséges, amelyről később bővebben szólunk.

Tollba rejtett MP3-as hangrögzítő

A klasszikus rádiófrekvenciás úton történő lehallgatás a legegyszerűbb eszközöktől a professzionális, erre a célra készült haditechnikai besorolású eszközökig terjed.

Ma könnyen beszerezhető interneten az egyszerű, sokszor „bébiőrnek” definiált lehallgató eszköz. Többségük minősége és hangminősége árukkal arányos. A néhány ezer/tízezer forintos eszközök nem mindig alkalmasak a feladatra, általában nagyon gyenge az akusztikus képességük, a velük készült „felvétel” sokszor érthetetlen, zajos.

Viszont tény, hogy hozzá lehet jutni minőségi eszközökhöz is, döntően külföldi spyshopokban és internetes kereskedelem útján is. Itt már lehet találni kiemelkedő minőségű eszközöket, azonban ezek ára is magas. És itt megint előjön az ár/érték arány, ér-e annyit az információ, hogy ezért drágább eszközt alkalmazzanak?

Az egyszerűbb analóg rádiós lehallgató eszközök felderítése megfelelő szakértelem birtokában és speciális célműszerekkel gyorsan és egyszerűen elvégezhető. Sokszor olvasni a neten „poloskafelderítő” olcsó eszközökről, ezek csak arra jók, hogy az eladó pénzt keressen velük, komolyabb eszközt képtelen detektálni, viszont hamis biztonságérzetet ad a vásárlónak. Vajon milyen „műszert” lehet adni néhány ezer forintért, amikor az alsó kategóriás spektrum analizátor ára milliókban mérhető. Sok botcsinálta „varázsló” is ilyen játékszerekkel „dolgozik”.

Az analóg eszközök közül a távvezérelt lehallgató egységek detektálása már bonyolultabb. Az ilyen berendezések „üzemen kívül” inaktívak, rádiófrekvenciás kisugárzás alapján nem deríthetők fel. Itt jön ismét a szaktudás és a speciális célműszer kérdése. Ezek nélkül már az ilyen egyszerű eszközök felkutatásánál is csődöt mond a magát szakértőnek kikiáltó, valójában az ügyfelet lehúzó „szakember”.

Külön kategória a digitális kódolású eszköz. Az analóg felderítésre készült eszközök nem tudják egyszerűen és megbízhatóan detektálni és azonosítani ezeket, főleg a szakaszosan működő egységeket.

A rádiós eszközök között a csúcskategóriát jelentő, változó frekvencián üzemelő vagy a szórt spektrum elvén adást generáló készülékek kimutatása még profiknak is nehéz dió. Ha az alkalmazott mérőeszköz és mérési metodika nincs felkészülve az ilyen eszközök érzékelésére, akkor ez szinte reménytelen vállalkozás.

A hálózati – telefonos és erősáramú – eszközök detektálása szintén komoly feladat, csak célkészülékekkel érhető el megfelelő eredmény.

De terjed a WIFI és a Bluetooth technika alkalmazása is. Ezek lokalizálása sem egyszerű feladat.

Az itt említett rádiófrekvenciás módszerek mellett megjelent egy viszonylag egyszerű, különleges szakértelmet nem igénylő lehallgató eszköz is a piacon. Ez pedig a GSM poloska. Ennek telepítése egyszerű, hívással/SMS-sel aktiválhatók, felderítésük szintén céleszközzel oldható meg a leghatékonyabban.

GSM poloska

A legnehezebb dió, ha egy eszköz aktív ugyan, de széles (fizikai) területen sugároz, ilyenek például a hálózati eszközök. Itt már szükség van a korszerű speciális célműszerekre és a megfelelő felkészültségre a mérést végző személy részéről. A kapott spektrumkép alapján nem egyszerű eldönteni, hogy valójában mit is látunk. Tény, hogy a digitális, a sprednet vagy a hálózati eszköz már nem az amatőrök területe, a profik közül is kevesen alkalmazzák ezeket az eszközöket (jellemző, hogy civil körben csak az egyszerű analóg eszközöket forgalmazzák, de igaz itt is, hogy pénzért feltehetően bármi beszerezhető…) És a multik harcában minden elképzelhető…

Bármilyen hihetetlen, az említett lehallgató eszközök közül sokfajtát a civil szférában is alkalmaznak.

A hivatalos szervek által végzett lehallgatás nem jelent igazi problémát, mivel ezeket csak jogosított szervezetek adott céllal, megfelelő jogi kontrol mellet végezhetik.

A civil szférában attól függ az alkalmazott technika, hogy a lehallgatást végző milyen felkészültségű, illetve milyen értékes a megszerezni kívánt információ, magyarán „mennyi pénz van rá”.

Következő írásunkban a lehallgatásmentesítés módozatait mutatjuk be.

Kapcsolódó írásaink

Technikai ellenőrzés, avagy lehallgatásmentesítés 1. – A gyanú

Lehallgatásmentesítés 3. – A szakember kiválasztása

Lehallgatásmentesítés 4. – Az ellenőrzés menete

Lehallgatásmentesítés 5. – Az ellenőrzés dokumentálása

A Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara és az Óbudai Egyetem Bánki Donát Gépész- és Biztonságtechnikai Mérnöki Kara a Magyar Tudomány Ünnepe alkalmából konferenciát szervez.

Időpont

2012. november 22

Helyszín

Óbudai Egyetem Bánki Donát Gépész-és Biztonságtechnikai Mérnöki Kar

Budapest, Népszínház utca 8.

A konferencia védnökei

Német Ferenc elnök

Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara

Dr. Horváth Sándor dékán

Óbudai Egyetem Bánki Donát Gépész-és Biztonságtechnikai Mérnöki Kar

Program

09:30–10:00 Meghívottak fogadása, regisztráció

10:00–10:15 Megnyitó, ünnepi beszéd: Német Ferenc, elnök

Plenáris ülés

Levezető elnök: Dr. Janza Frigyes nyugalmazott rendőr vezérőrnagy

10:15–10:40

Dr. Horváth Sándor dékán

Óbudai Egyetem Bánki Donát Gépész-és Biztonságtechnikai Mérnöki Kar

Az Óbudai Egyetem képzési-kutatási tevékenysége a biztonságtechnika területén

10:40–11:05