Kéz alapú azonosítás

A biometriában több féle kéz alapú azonosítás létezik, ilyenek a tenyérnyomat, a kézgeometria és a tenyérerezet azonosítása (tovább…)

A biometriában több féle kéz alapú azonosítás létezik, ilyenek a tenyérnyomat, a kézgeometria és a tenyérerezet azonosítása (tovább…)

A biometrikus azonosítás működésének technikai és technológiai megértéséhez szükség van az alapvető fogalmak tisztázására. Cikksorozatunk következő részében ezeket a fogalmakat tisztázzuk. (tovább…)

Sokféle személyazonosítási módszert használunk a gyakorlatban. De mindegyiknek megvan a maga előnye, hátránya. Ezeket mérlegelve lehet az adott feladatnak legjobban megfelelő módszert kiválasztani. (tovább…)

A térdazonosítás során mágneses rezonanciás képalkotással (Magnetic Resonance Imaging, MRI) vizsgálják a térdet azért, hogy tömegben gyorsan azonosíthassák az embereket. (tovább…)

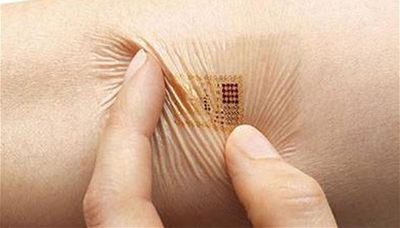

Számos fejlesztő dolgozik a hiteles azonosítás egyszerűsítésén és mellette a biztonságosságának növelésén. (tovább…)

A biometria elemzésére használt matematikai módszerek közül sorozatunk harmadik részében a Doddington-féle 30-as szabályt és biometrikus rendszerek megbízhatóságának statisztikai elemzését mutatjuk be. (tovább…)

A biometria elemzésére használt matematikai módszerek közül sorozatunk második részében a Bayes-analízis és az intervallumbecslés módszere ujjnyomazonosító-rendszerek vizsgálatában témakörét mutatjuk be. (tovább…)

2013. április 10-én rendezték a hagyományos tavaszi biztonságtechnikai szimpóziumot az az Óbudai Egyetem Bánki Donát Gépész és Biztonságtechnikai Mérnöki Karán.

A zsúfolásig megtelt előadó teremben a hallgatóságot Dr. Horváth Sándor PhD, a kar dékánja köszöntötte. A dékán megnyitójában kiemelte az egyetemen folyó gyakorlat központú képzést, amely nem csak a tábla előtt folyó előadásokból áll, hanem jól fölszerelt laborokban is történik. Kiemelte az egyetem biztonságtudományi doktori iskoláját, amely elsősorban a biztonságtudomány területén kutató szakembereknek biztosít lehetőséget a tudományos fokozat megszerzésére, tágabb értelemben pedig hozzájárul a tudományos elit és az oktatói kar utánpótlásához.

Német Ferenc, a Személy-, Vagyonvédelmi és Magánnyomozó Szakmai Kamara (SzVMSzK) elnöke megnyitójában szintén a képzés fontosságát emelte ki. Majd a Szegedi Tudományegyetem rektorát idézte, aki szerint a most végző diákok harmada 10 év múlva olyan szakmában fog dolgozni, amelyet ma még nem is létezik.

Dr. Horváth Sándor, Dr. Kovács Tibor, Német Ferenc

A szimpózium moderátora Dr. Kovács Tibor CSc/PhD, az egyetem docense volt, aki kiemelte, éppen 10. alkalom rendezik meg az eseményt

Védelem a robbantások esetén

Védelem a robbantások eseténPető Richárd, az Óbudai Egyetem PhD aspiránsa előadásában a Sűrűn lakott, forgalmas helyszínek létesítményeinek védelme robbantásos cselekmények ellen címmel tartott előadást. Robbantás során két elkövető lehet: terrorista vagy a tágabb értelemben vett „konkurencia”. A helyszín estén a „sűrűn lakott terület” meghatározásakor az éjszaka ott tartózkodók számát veszik figyelembe, a „forgalmas helyszín” pedig általában a nappali állapotra utal, ez lehet például repülőtér vagy belvárosi csomópont.

A robbantás célja többféle is lehet, de leggyakrabban a félelemkeltés és a káosz teremtése a cél. A robbantás hatásainak bemutatása – robbanási túlnyomás, rezgések, repeszhatás, hőhatás, hanghatás, gyorsulás/lassulás, mérgező gázok, porhatás – után az előadó a támadási módszereket mutatta be. Majd szólt a védelem kialakításának lehetőségeiről, amelyek lehetnek adminisztratív eszközök (beléptetés, tűzriadóterv, bombariadó terv); felderítő eszközök alkalmazása; aktív, passzív védelmi eszközök.

A védelmi stratégiák lehetnek: a biztonsági távolság kialakítása, az épület szerkezetét megerősítő eszközök és az üvegezett felületek védelme.

Biometria és matematika

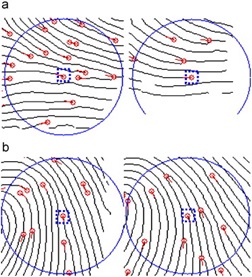

Biometria és matematikaDr. Hanka László PhD az Óbudai Egyetem Mechatronikai Intézetének adjunktusa Matematikai módszerek a biometriában című előadását nagy figyelemmel kísérte a hallgatóság. Egyre jobban terjed a biometrikus jellemzők alapján történő azonosítás, ezek közül is a legelterjedtebb az ujjnyomat-azonosítás, mivel könnyen hozzáférhető, viszonylag jó hatásfokkal alkalmazható és alacsony az ára. Hanka László előadásában olyan matematikai módszereket, statisztikai elemzéseket mutatott be, amelyek alkalmasak lehetnek ujjnyomat azonosításon alapuló rendszerek hatékonyságának és a megbízhatóságának növelésére.

Az azonosítás pontosságának meghatározása során több adatot is figyelni kell, ezek

Ezen adatok nem tárgyalhatók egymástól függetlenül, még akkor sem, ha csak az egyik adat fontos az üzemeltető számára.

Hanka László előadásában a binomiális eloszlás négy alkalmazási lehetőségét mutatta be az ujjnyomat-azonosítás terén. Majd szól a Maximum Likelihood elvről, azaz a maximális valószínűség elvéről, amelyet paraméterbecslések esetén alkalmaznak, a binomiális eloszlás p paraméterének az optimális becslésére.

Lövedékálló mellények

Lövedékálló mellényekFrank György, Eur. Ing./MSc, címzetes docens, a Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara Szakmai Kollégium elnöke előadásának témája a Lövedékálló mellényekben alkalmazható ballisztikai kerámia mikroszerkezetének elemzése volt. Tanulmányának célja felhívni a mellények vásárlóinak figyelmét arra, hogy a tenderek kiírásakor, a megrendeléshez, az átvételhez több műszaki adat megadására van szükség. Számos kutatás során tanulmányozták az aluminium-oxid bázisú kerámia anyagokat, ahol is kimutatták, hogy számszerűsíthető különbségek lehetnek az egyébként hasonló anyagok között. Frank György előadásában bemutatta, hogy a röntgen diffrakciós (XRD) technika eredményesen alkalmazható az aluminium-oxid bázisú ballisztikai kerámiák minősítéséhez is. (Kapcsolódó írásunk: Lövedékálló védőmellényekben alkalmazott ballisztikai kerámia azonosítása)

Sprinkler

SprinklerMalomsoki Rita, okleveles biztonságtechnikai mérnök, a G4S Biztonságtechnikai Zrt., létesítményvezető-anyaggazdálkodó munkatársa A sprinkler rendszerek alkalmazása a magyar építőiparban címmel tartotta meg előadását. A hanyatló építőiparban nehéz a helyzete a biztonsági, életvédelmi rendszerek telepítőinek is. A nagyobb telepítések során nehéz megbecsülni, mekkora az az összeg, amellyel még versenyképes maradhat a telepítő, és nyereségre is szert tesz. A tervezés és az ajánlat készítése során számos buktatóval kell számolni. Ilyenek lehetnek a tervezési pontatlanságok, a hibás árajánlat-készítés és a megrendelő extra igényei. Viszont pontos felméréssel és szakszerű tervezéssel, nem lesznek rejtett költségek, jelentősen csökken az utólagos pótmunka lehetősége.

Folytatjuk

English

Richárd Pető: Protecting Densely Populated and Crowded Places against Explosion Acts

The institutions that analyze terrorism have shown that the most common targets are public buildings and properties for explosive events. Crowded streets, shopping centers and other buildings present a high risk and vulnerability where large number of people stays or travels through in a short time may fall victim to one of the explosion acts.

The aim of the presentation is to represent protecting possibilities against blast acts considered from the point of view of security engineers. Along with that, modern design technologies and dominating ergonomic requirements have also been considered.

László Hanka: Mathematical Methods in Biometrics

The recognition of persons on the basis of biometric features has received increasing attention in recent years. Many biometric features can be distinguished, but for several reasons, fingerprint is considered one of the most practical of them. Fingerprints are easily accessible, provide acceptable performance, and one more reason is the relative low price of fingerprint sensors. Whereas a lot of commercial systems for fingerprint recognition exist, the large number of publications on this subject shows the need for further research to improve reliability and performance of these systems. In this presentation some mathematical methods will be demonstrated that could be suitable for improving reliability and performance of these systems.

György Frank: Microstructural Analysis of Aluminium-Oxide Based Ballistic Ceramics Used in Body Armours

Several studies have hitherto been written on aluminium-oxide based ballistic ceramics. These studies have shown that by the use of X-ray diffraction (XRD) technique many differences can be found among otherwise similar materials. This presentation demonstrates that XRD technique can be successfully used for classification of aluminium-oxide based ballistic ceramics as well.

Rita Malomsoki: The Application of Sprinkler System in the Hungarian Construction Industry

Due to the country’s economic states, the construction industry has been declining. The installation of life protecting appliances and equipment is still inevitable. It is difficult to estimate cost-effectiveness in case of major construction, to adjust the offer in order to remain both competitive and profitable. Nevertheless the using of the life save support is still important. In the big investments it is hard to judge that investment where we could still give a competitive bid and how can we still get a gain as well. The number of pitfalls is high. We must also face the consequences of inaccurate planning and the unexpected situations. During my presentation I am going to demonstrate a major investment that could overcome such negative circumstances.

Évente rendezik meg Londonban a biometriával foglalkozó szakemberek egyik legjelentősebb találkozóját a Biometrics Londont. A kiállításon és konferencián megjelennek a világ legjelentősebb kutatói, fejlesztői, gyártói és a témához kapcsolódó szervezetek, szövetségek, oktatási intézményeinek képviselői.

Az idei Biometrics 2012-n Londonban részt vett Fehér András, az Óbudai Egyetem Bánki Donát Gépész és Biztonságtechnikai Mérnöki Kara Alkalmazott Biometria Intézetének munkatársa is. A háromnapos konferencián és a kétnapos kiállításon számos előadás hangzott el a biometria újdonságairól, bemutattak új eszközöket, technológiákat és a még tesztelés alatt álló fejlesztéseket is – kezdte beszámolóját Fehér András. Szeptember 11-e hatása ma is érezhető a biztonsági ipar és ezen belül a biometria fejlődésén. Tapasztalatai szerint a gazdaság fejlődését messze meghaladja a tudás, a tudomány fejlődése. Napjainkban a biometriában a technológiák közül az arcfelismerés és a DNS-azonosítás fejlődése a legjelentősebb. Bár a DNS-azonosításának fizikai korlátai vannak, már megközelítik a 90 perces határidőt.

A biometria fő felhasználói a rendészeti szervek, az eszközök terén pedig a mobileszközök: a tabletek és az okostelefonok kerültek az első helyre. A gyakorlatban az azonosítás úgy történik, hogy a rendőr vagy a katona kezében a mobil eszközzel, amelyhez ujjnyomatolvasót csatlakoztattak, lefényképezi a vizsgálni kívánt személyt, ujjnyomatot vesz tőle, beírja az adatait a mobileszközbe az okmányai alapján. Majd online módon vagy offline adatbázisával kiszűri, hogy az illetőt körözik-e, akár a rendőrség akár mondjuk a bevándorlási hivatal. De van olyan bonyolult készülék is, amely ellenáll az időjárás viszontagságainak, és három-négyféle biometriai adatot is képes vizsgálni: arcfelismerő, ujjnyomatolvasó és íriszszkenner is kapcsolódik hozzá. Tehát a technika fejlődésének iránya, hogy mobil eszközökkel a helyszínen, minél többféle módon ellenőrizzék az embereket.

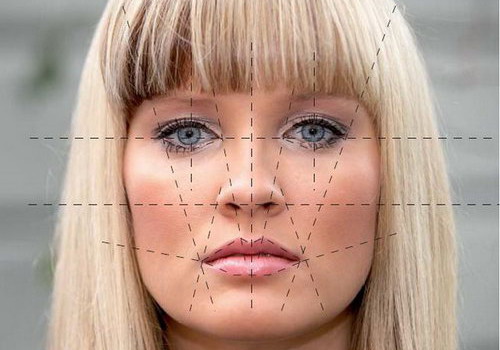

Az arcfelismerés nagyon sokat fejlődött az utóbbi időben, egyszerre nagy tömeg vizsgálatára képes berendezést is bemutattak a kiállításon. A kamerát nagy forgalmú helyre teszik ki, például repterekre, forgalmas városi csomópontokba, áruházakba, ahol is gyakorlatilag minden egyes embert képes ellenőrizni az arcfelismerő-rendszer, aki a látóterébe kerül.

De van olyan alkalmazási lehetősége is az arcfelismerő-rendszernek, hogy áruházláncok fölviszik az adatbázisba a kétezer, általuk ismert áruházi tolvaj képét, és a rendszer figyelmezteti a biztonsági személyzetet, ha közülük valaki megjelenik az üzletben, így külön figyelmet kaphat az őröktől. De használható ez VIP személy felismerésére is.

Az arcfelismerésben a nehézséget az jelenti, hogy egyszerre sok embert rövid idő alatt kell azonosítani, és ha elfordítja a fejét, akkor is felismerhető legyen. Dollár milliárdokat ölnek a fejlesztésekbe, a finanszírozók pedig a bevándorlási hivatalok, a rendőrség, katonaság, határőrség.

Az amszterdami Schiphol repülőtéren már működik az az automatikus beléptetőrendszer, amelyben maga a felhasználó helyezi a biometriai adatait tartalmazó chipes útlevelét a szkennerbe. Automatikusan fényképet készít róla a rendszer, majd összeveti a három képet: a frissen készültet, az útlevélből szkenneltet és a chipen szereplőt. Ezzel kapcsolatban Fehér András kifejtette az aggályait is, minél inkább automatikus a rendszer, annál könnyebb becsapni. Ha valaki egyszer hamis adatokkal már sikeresen átment az ellenőrzésen, akkor azon túl mindenhol azonosítani fogják. Erre megoldás, ha több ponton, több ember vesz részt az ellenőrzés folyamatában, mert akkor kisebb a hibázási lehetőség.

A Magyar Tudomány Ünnepe alkalmából 2012. november 26-án biztonságtechnikai szimpóziumot tartottak az Óbudai Egyetem Bánki Donát Gépész és Biztonságtechnikai Mérnöki Karán.

Közel kétszáz egyetemi hallgató és szakember vett részt az eseményen, amelyet dr. Horváth Sándor PhD, a kar dékánja és Német Ferenc, a Személy-, Vagyonvédelmi és Magánnyomozó Szakmai Kamara (SzVMSzK) elnöke nyitott meg. A dékán kiemelte, a tudás folyamatos fejlesztésének eszköze a kutatás és fejlesztés, azaz a tudomány. Ezen a téren a Bánki jelentőset lépett előre, ennek egyik bizonyítéka a tudomány ünnepén megrendezett konferencia is, amely a plenáris ülés után hat szekcióban folytatta munkáját. A tudomány szerepét erősíti az is, hogy a Bánki Donát Gépész és Biztonságtechnikai Mérnöki Kar létrehozta doktori iskoláját, amely széles körű együttműködés keretében jött létre. A Bánki oktatói mellett a kamara és külsős partnercégek munkatársai is emelik az intézmény szakmai színvonalát.

Német Ferenc, az SzVMSzK elnöke kifejtette, a kamara együtt dolgozik a tudomány és a szakma képviselőivel a szakmai irányvonal meghatározásában. A kamara erős szervezetté vált, a jogalkotás mögé társadalmi hátteret biztosít, mivel részt vesz a jogszabályok előkészítésében. Az elnök a teremben ülő hallgatókat arra bíztatta, ha külföldre mennek tanulni, dolgozni, utána jöjjenek vissza, és gyarapítsák a magyar tudást.

Német Ferenc, az SzVMSzK elnöke kifejtette, a kamara együtt dolgozik a tudomány és a szakma képviselőivel a szakmai irányvonal meghatározásában. A kamara erős szervezetté vált, a jogalkotás mögé társadalmi hátteret biztosít, mivel részt vesz a jogszabályok előkészítésében. Az elnök a teremben ülő hallgatókat arra bíztatta, ha külföldre mennek tanulni, dolgozni, utána jöjjenek vissza, és gyarapítsák a magyar tudást.

A szimpózium moderátora dr. Kovács Tibor CSc/PhD, az egyetem docense először Őszi Arnoldot, az Óbudai Egyetem PhD-aspiránsát szólította ki, aki A jelen kor titkosítási módszerei az informatikában címmel tartotta meg előadását. Mindannyiunknak – magánszemélyeknek és szervezeteknek is – vannak olyan adataink, amelyek nem nyilvánosak, ezeket valamilyen módon titkosítjuk. Így például fájljainkat, levelezésünket, személyes, banki vagy a biometrikus adatainkat. Elméletileg nincs olyan titkosítási módszer, amelyet ne lehetne feltörni, azonban gyakorlatilag létezik, mivel van olyan titkosítás, amely visszafejtése 4 milliárd évig tartana, az ilyeneket tartjuk feltörhetetlennek. Ahhoz, hogy kiválasszuk a legjobb titkosítás ismernünk kell annak feltörését is – mondta el Őszi Arnold, majd ismertette a titkosítás típusait: a szimmetrikus és az aszimmetrikus titkosítást. Majd a titkosításokhoz kapcsolódó szabványokat mutatta be. Szólt a Pretty Good Privacy-ról(PGP), amely egy titkosításra és hitelesítésre egyaránt használható számítógépes program, valamint az Advanced Encryption Standardról (AES), amely az amerikai National Institute of Standards and Technology-nak (NIST) az új rejtjelezési szabványra kiírt pályázata nyertese a Rijndael lett. Ez után Őszi Arnold a sérülékenységi vizsgálat fontosságát emelte ki, amellyel ellenőrizhetjük saját rendszerünk biztonságát, és feltárhatjuk annak hiányosságait. Majd az előadó részletesen bemutatta a Backtrack nevű linux disztribúciót, amellyel feltárhatók az informatikai rendszerek biztonsági hiányosságai, végül elmondta, hogyan hozhatunk létre korszerű és biztonságos informatikai környezetet.

A szimpózium moderátora dr. Kovács Tibor CSc/PhD, az egyetem docense először Őszi Arnoldot, az Óbudai Egyetem PhD-aspiránsát szólította ki, aki A jelen kor titkosítási módszerei az informatikában címmel tartotta meg előadását. Mindannyiunknak – magánszemélyeknek és szervezeteknek is – vannak olyan adataink, amelyek nem nyilvánosak, ezeket valamilyen módon titkosítjuk. Így például fájljainkat, levelezésünket, személyes, banki vagy a biometrikus adatainkat. Elméletileg nincs olyan titkosítási módszer, amelyet ne lehetne feltörni, azonban gyakorlatilag létezik, mivel van olyan titkosítás, amely visszafejtése 4 milliárd évig tartana, az ilyeneket tartjuk feltörhetetlennek. Ahhoz, hogy kiválasszuk a legjobb titkosítás ismernünk kell annak feltörését is – mondta el Őszi Arnold, majd ismertette a titkosítás típusait: a szimmetrikus és az aszimmetrikus titkosítást. Majd a titkosításokhoz kapcsolódó szabványokat mutatta be. Szólt a Pretty Good Privacy-ról(PGP), amely egy titkosításra és hitelesítésre egyaránt használható számítógépes program, valamint az Advanced Encryption Standardról (AES), amely az amerikai National Institute of Standards and Technology-nak (NIST) az új rejtjelezési szabványra kiírt pályázata nyertese a Rijndael lett. Ez után Őszi Arnold a sérülékenységi vizsgálat fontosságát emelte ki, amellyel ellenőrizhetjük saját rendszerünk biztonságát, és feltárhatjuk annak hiányosságait. Majd az előadó részletesen bemutatta a Backtrack nevű linux disztribúciót, amellyel feltárhatók az informatikai rendszerek biztonsági hiányosságai, végül elmondta, hogyan hozhatunk létre korszerű és biztonságos informatikai környezetet.

Ezután Berek Tamás PhD, a Nemzeti Közszolgálati Egyetem docense és Takács Zoltán PhD-aspiráns az RFID-technológia alternatív felhasználási lehetőségei a kórházbiztonság területén című előadása következett. Valamely szervezet biztonsági rendszerének kialakítása során fontos az alapos és részletes elemző és értékelő munka. A kórházbiztonság egyedi objektumvédelem, amelyet az összetett feladatok, valamint az ott dolgozók, az ott kezeltek és az oda látogatók tesznek különlegessé. A cél a betegellátás teljes körű biztonságának megteremtése. A beléptetőrendszerek a kórházban kiegészíthetők mozgáskövető-rendszerrel amelyek az épületirányítási rendszerbe beépítve üzemeltethetők az RFID-technológia által biztosított lehetőségek széles körű kihasználásával. Az ideális az lenne, ha a háziorvos olyan smartkártyát adna a beutaló mellé, amelyre már fölírta a beteg leleteit, gyógyszereit, kórelőzményeit. Így a fölvétel során egy mozdulattal, minden fontos adat bekerülne a kórház számítógépes rendszerébe. Az RFID-technológiával lényegesen egyszerűbb és biztonságosabb lenne a szükséges vizsgálatok és kezelések elvégzése a beteg kórházon belüli mozgásának követésével. Az RFID-technológiát a különféle kórházi eszközök, gyógyszerek, veszélyes anyagok nyilvántartására, és felhasználásának ellenőrzésére is föl lehet használni.

Ezután Berek Tamás PhD, a Nemzeti Közszolgálati Egyetem docense és Takács Zoltán PhD-aspiráns az RFID-technológia alternatív felhasználási lehetőségei a kórházbiztonság területén című előadása következett. Valamely szervezet biztonsági rendszerének kialakítása során fontos az alapos és részletes elemző és értékelő munka. A kórházbiztonság egyedi objektumvédelem, amelyet az összetett feladatok, valamint az ott dolgozók, az ott kezeltek és az oda látogatók tesznek különlegessé. A cél a betegellátás teljes körű biztonságának megteremtése. A beléptetőrendszerek a kórházban kiegészíthetők mozgáskövető-rendszerrel amelyek az épületirányítási rendszerbe beépítve üzemeltethetők az RFID-technológia által biztosított lehetőségek széles körű kihasználásával. Az ideális az lenne, ha a háziorvos olyan smartkártyát adna a beutaló mellé, amelyre már fölírta a beteg leleteit, gyógyszereit, kórelőzményeit. Így a fölvétel során egy mozdulattal, minden fontos adat bekerülne a kórház számítógépes rendszerébe. Az RFID-technológiával lényegesen egyszerűbb és biztonságosabb lenne a szükséges vizsgálatok és kezelések elvégzése a beteg kórházon belüli mozgásának követésével. Az RFID-technológiát a különféle kórházi eszközök, gyógyszerek, veszélyes anyagok nyilvántartására, és felhasználásának ellenőrzésére is föl lehet használni.

Pehatsek Ferenc biztonságtechnikai mérnök, a King Estate munkatársa A biztonságtechnikában alkalmazott elektronikus kommunikációs módok jelene és jövője, rendszerek integrációja című előadásában azt mutatta be, hogy összetett biztonságtechnikai rendszerek telepítése során az eszközök kiválasztásakor alapvető szempont, hogy a berendezések képesek legyenek az adatcserére. Gyakorlati tapasztalatait elemezve kifejtette, előfordul az is, hogy egy adott gyártó különböző eszközei sem képesek egymással megfelelően kommunikálni. Majd arról szólt, mi lehet ennek az oka, illetve napjainkban mely kommunikációs módok vannak széles körben elterjedve, és ezeknek melyek a korlátai. Utána fölvázolta, merre tartanak az egyes gyártók fejlesztései, és mi lehet a rendszerek közti kommunikáció jövője.

Horváth Tamás PhD-aspiráns, okleveles biztonságtechnikai mérnök, a Magyar Villamos Művek munkatársa Az ipari létesítmények fizikai biztonsága, a biztonsági zónák kialakítási elveiről tartott előadást. Valamely létesítmény fizikai biztonsági rendszerének üzemeltetése sohasem öncélú feladat, illeszkednie kell az üzemeltető gazdasági céljaihoz, a biztonsági stratégia megvalósításának támogatnia kell a gazdasági célok megvalósítást, miközben a szükséges biztonsági kockázatokra megfelelő válaszokat kell adnia. Az ipari létesítmények üzemeltetése biztonsági szempontból is nagy kihívást jelent, az objektumok eltérő védelmi szintre és ezeknek megfelelő biztonsági zónákra vannak osztva. A fizikai védelmi rendszer kialakításának követnie kell a biztonsági kockázatokat, így fokozva a védelmi intézkedéseket a létesítmény külső határától egészen a legjobban védett objektumáig.

Szabó Lajos, okleveles biztonságtechnikai mérnök, biztonságszervező szakmérnök alapvető kérdést feszegetett előadásában: Mi is a biztonság? És kérdés az is, hogy létezhet-e tudományosan megalapozott általános biztonságfogalom?

Szabó Lajos, okleveles biztonságtechnikai mérnök, biztonságszervező szakmérnök alapvető kérdést feszegetett előadásában: Mi is a biztonság? És kérdés az is, hogy létezhet-e tudományosan megalapozott általános biztonságfogalom?

A biztonság mindenki által ismert és valamiféleképpen értelmezhető fogalom. Valamennyi élő szervezet esetén fellelhetők a biztonságra törekvés jelei. Mindenki számára mást és mást jelent a biztonság, amely nem egzakt fogalom, nem megfogható, és így nincs is általánosan alkalmazható meghatározása. A különféle területeken, az iparban, a kereskedelemben, a pénzvilágban sokféle biztonságfogalmat alkottak, annyifélét, ahányféle szempontból nézik a kérdést. Szabó Lajos vizsgálta és elemezte, hogy ma az állam büntetőhatalma és a magánbiztonság hogyan viszonyul egymáshoz, majd bemutatott egy rendszerszemléletű biztonságfogalmat, amelyet általánosan lehetne alkalmazni, és ez megfelel a „jó definíció” követelményeinek. Az általa javasolt fogalom adott rendszerre vonatkozik, figyelembe véve a rendszer elemeinek egymáshoz, valamint a rendszernek a környezethez való viszonyát, adott időszakban meghatározott határértékek figyelembevételével, így stabilnak és kiszámíthatónak tekinthető.

Végezetül munkatársait szólította az előadói pulpitusra dr. Kovács Tibor: Fehér András mérnök-közgazdász, Otti Csaba mérnök-közgazdász és Milák István az Óbudai Egyetem BSc-hallgatója az Óbudai Egyetem Alkalmazott Biometria Intézetét (ABI) képviselték. Előadásuk A biometria biztonsága és sérülékenysége címet viselte. Először Fehér András ismertette az ABI működését. Az ABI célja, hogy olyan biztonságtechnikai szakmai műhellyé váljon, amely az alkalmazott biometriát megismerteti és oktatja a döntéshozók, a döntéselőkészítők és a biztonságtechnikai szakemberek számára. Emellett laboratóriumukban biometriai eszközök vizsgálatával és tesztelésével is foglalkoznak a hallgatók bevonásával. Majd ismertette az intézet nemzetközi kapcsolatait, a londoni Biometrics 2012 kiállításon való részvételüket, szólt tagságukról a frissen alakult ASIS Hungarian Chapterben, és kapcsolatukat számos más nemzetközi szervezettel (Institute of Electrical and Electronics Engineers – IEEE, Center for Identification Technology Research – CITeR, Information Systems Audit and Control Association – ISACA).

Milák István előadásában az érhálózat elemzésén alapuló biometriai eszközök teszteléséről szólt. Két készüléket vizsgáltak, mindkettő ugyanazzal a szenzorral működik, mégis az eltérő szoftverek miatt más-más módon adnak téves eredményt az azonosítás során.

English

Arnold Őszi (PhD aspirant, Óbuda University) – Tibor Kovács (CSc/PhD, Óbuda University)

Encrypting Methods Of The Information Technology In The Present

Organizations and private persons possess certain data that are not public and are usually encrypted. We may make our files, our email, our personal data, our bank activities or our biometric data encrypted. Encryption is prevalent on more areas in our lives, than we are aware of. In the case of e-commerce our credit card data is given. Theoretically, there is no encryption method, which is impossible to break, but practically it exists. Some encryptions would take until 4 billion years to break, which we consider impossible to do it. To select the best encryption we have to be aware of the breaking-up techniques of the encryptions.

Keywords:

encrypting, biometrics, e-commerce, security

Tamás Berek (PhD, National University of Public Service) – Zoltán Takács (PhD aspirant, National University of Public Service): Alternative Employment Opportunities Of Rfid Technology In The Field Of Hospital Security

In order to configurate a safeguarding conception, we have to create a complex security system. We have to make a plan, the plan has to be analysed and interpreted. We have to configurate the right proportion of the defend systems.

Hospital security is a special area of the facility security because of the personnel, the patients and visitors. The authors deal with access control-, and tracking systems, which may be integrated into the facility management systems with opportunities provided by RFID technology.

Keywords:

complex security system, access control system, RFID technology

Ferenc Pehatsek (King Estate Ltd., Safety Engineer): Current And Future Electronic Communication Methods Of Security Technology, System Integration

Those who have had to implement, program or operate security systems know that the types of equipment that can be connected to each other is vital, because most often are not capable of exchanging data, not even various instruments of the same manufacturer.

We are going to inspect the causes and the widespread means of communication and their limitations.

We will investigate the direction of improvements are of certain manufacturers, and discuss what the future of the means of communications might be.

Keywords:

installation of security systems, connection of systems, communication method

Tamás Horváth (PhD aspirant, Magyar Villamos Művek, expert, safety engineer) – Tibor Kovács (CSc/PhD, Óbuda University): The Physical Security Of Industrial Facilities, Theories Of Design Of Security Zones

The operation of a physical security system of a facility could not ever be an end in itself, it has to be adapted to the business objectives of the operator, while it is expected to give appropriate answers for the security risks.

Even professionals of security technology do not encounter security zones in practice frequently because they are to be implemented in complex environments of security risks. The operation of industrial facilities may present a challenge in security. The design of security zones and physical security systems must mitigate the security risks, thereby enforcing the security measures from the public area to the best protected object.

Keywords:

physical security, security zones, security risks, physical protection of industrial facilities

Lajos Szabó (safety engineer): What Is The Safety? (May exist a well-founded general definition of safety?)

Safety is a well known concept which everybody can interpret in a way. In all living organizations the signs of aiming for safety can be found, which is different for each species. It is not exact, it is impalpable, and we do not have universally applied definition for it. Various disciplines, industry, trade and the financial world created various kinds of safety concepts. The question is examined from many viewpoints. This experiment is to define the concept of safety which can be used universally.

Keywords:

risk, danger, system, safety

András Fehér (Óbuda University Applied Biometrics Institute, engineer-economist) Csaba Otti (Óbuda University Applied Biometrics Institute, engineer-economist, private security expert) – István Milák (Óbuda University, BSc student)

The Security And Vulnerability Of Biometry

At present, among electrical security technologies biometrical identification systems are the fastest developing ones. This is not surprising, since the American and other governments spend billions of dollars on their development since 9/11.

Biometrical identification can only be interpreted as a part of a system, therefore it is worth analyzing questions of vulnerability of security identification devices. We may identify many grounds for attacks, due to the structure of the systems.

Now we are focusing on the vulnerability of the palm vein identification method which is one of the safest technologies according to experts. We are going to present our results studying this technology.

Keywords:

safety, security, biometry, identification, biometrical identification, vulnerability

Fialka Györgyöt a Magyarországi Biztonsági Vezetők Egyesülete (MBVE) elnökét kérdeztük a bankbiztonság újdonságairól és új irányvonalairól.

Fialka Györgyöt harmadik alkalommal választották meg a Magyarországi Biztonsági Vezetők Egyesülete (MBVE) elnökének, aki a Securinfo kérdésére kifejtette, a bankbiztonság, mint minden biztonság paradigmaváltás előtt áll.

A szemléletváltás a bankbiztonság területén kiterjed mind az eszközökre, mind a mentalitásra. A hagyományos biztonsági kérdéseknél alapvetően a dokumentálás, a jelzés és a behatolás megakadályozása kapták a főszerepet. Az új szemlélet azt tükrözi, hogy aktívan kell részt venni az eseményekben. A precíz beavatkozás feltétele a pontos érzékelés, ahhoz, hogy a folyamat meggátlását hitelesen el tudjuk végezni, nagy biztonsággal meg kell állapítani a folyamatban részt vevő személyről, valóban támadó-e. Ezt biztosítja az eseményértékelő szoftverek alkalmazása. Az eseményértékelő szoftverek, amelyek egyrészt előre betanítottak, másrészt öntanulók, a devianciát érzékelik, és erre adnak ki riasztást. Az eseményelemzés során nem képelemzés, hanem történetelemzés folyik, tehát a feladat a támadási szándékkal érkező személy kiszűrése, illetve annak eldöntése, hogy valóban támadási szándékkal érkezett-e valaki a bankfiókba.

Ha már megkezdődött a támadás, a bankrablás, akkor viszont megfelelő módon kell beavatkozni – folytatta az elnök. A beavatkozás eszközei lehetnek például: felcsapódó redőnyök, füstágyú, ajtók, pénztároló eszközök automatikus lezárása.

Lényeges feladatunk még a pontos, biometrián alapuló, a minden kétséget kizáró személyazonosság megállapítása. Gyakori az olyan bűncselekmény, amely során személyiséglopás történik, tehát valakinek a megszemélyesítésével akarnak annak bankszámlájáról pénzt fölvenni vagy elutalni. Bár ma is sokféle megoldás van ennek kiszűrésére – személyazonosító okmányok, aláírás –, a biometria azért jó, mert vele egyértelműen azonosítható a személy. Mindemellett a különféle jegyeket úgy lehet tárolni, hogy abból nem visszaalakíthatók az adatok. Így ez nem sérti a személyiségi jogokat sem, és nem lehet vele visszaélni. Az e-bank egyre nagyobb szerepet kap a pénzügyeink intézésében, és ezen a területen is egyre nagyobb szerepet kellene kapnia a biometriának – tette hozzá Fialka György, az MBVE elnöke.

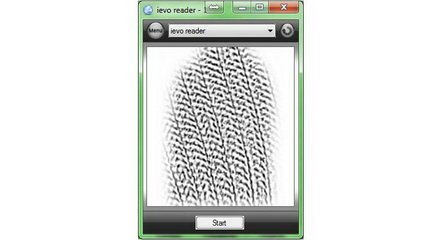

Jelen tesztünk során az iEvo átlagosnál nem sokkal nagyobb méretű ujjnyomat olvasóját ismertetjük. Az iEvo két hasonló paraméterrel rendelkező terméket gyárt, az egyik, amelyet cikkünkben is bemutatunk, a kültéri Ultimate, a másik a kisebb méretű beltéri, amit Micro néven kerül forgalomba.

A hagyományos ujjnyomat olvasó eszköz úgy működik, hogy az ujj ráhelyezését követően azonnal olvassa az ujjnyomatot, majd 0,5~2 másodperc elteltével zöld vagy piros LED segítségével visszajelez a felhasználónak az azonosítás sikerességéről/sikertelenségéről.

Az iEvo Ultimate esetén először a felső gombot kell megérinteni, ezután következhet az ujjnyomatolvasás. Abban az esetben ez hátrány lehet, ha nagy tömegnek kell áthaladnia a belépési ponton, hiszen egy plusz mozdulat plusz időt jelent, amely 80–100 egyszerre érkező felhasználó esetén már kimutathatóan lassítja a rendszer azonosítási sebességét. Ugyanakkor elmondható, hogy ez a plusz mozdulat elektromos energiát takarít meg, hiszen alvó állapotban tartja a szenzort mindaddig, amíg valaki meg nem nyomja a felső gombot. A részletes tesztek eredményei nélkül – amit jelenleg is folytatunk Intézetünkben –, még nem tudjuk megmondani, de elképzelhető, hogy a gomb megnyomására azért van szükség, mert a folyamatos olvasás lelassítaná a folyamatot, egyéb érzékelő pedig megdrágítaná.

|

Az iEvo használata |

|

Sikeres azonosítás esetén a kéken világító kör hangjelzés kíséretében zöldre változik, amíg sikertelen esetén pirosra.

A gyártó szerint az eszköz vízálló, koszos környezetben is működik, és kiszűri a hamis ujjnyomatokat is. Ezt a tulajdonságát alaposan megvizsgáltuk.

A szenzor

Szenzorként egy multispektrális lumidigm szenzort épített be a gyártó az iEvo-ba. Ennek a szenzornak köszönhető, hogy az eszköz szinte bármely környezeti feltétel mellett képes relatív gyorsan és sikeresen leolvasni az ujjnyomatot.

A gyártó azt mondja, hogy ez a szenzor a mai legjobb technológiát alkalmazza, hiszen állítása szerint a lumidigm szenzor ott is működik, ahol más szenzorok nem képesek erre. Ezt úgy éri el, hogy multispektrális megvilágítást alkalmazva, a szenzor látja a bőr felületét is és az alatta lévő réteget is. Ennek a megnövelt adatmennyiségnek köszönhető az, hogy azonosítás szempontjából sikeresebb tud lenni a szenzor más ujjnyomatolvasó szenzorokhoz képest.

Az ujj valódiságáról úgy győződik meg a rendszer, hogy megvizsgálja az ujj bőrfelszín alatti rétegét. Ezt a réteget látva lehetséges az, hogy egy koszos ujj esetén is értékelhető képet kapjon az iEvo.

A szenzor pontos működéséről nem tudtunk sokat kideríteni, hiszen ezeket a technikai információkat a gyártó nem osztotta meg a világgal. Mindenesetre az első tesztek alapján elmondható, hogy nagyon jól látja el a feladatát.

Szenzor tesztek

A tesztek alatt kikapcsoltuk a hamis ujj detektálását, így láthatjuk, hogy milyen képek készülnek különböző extrém esetekben.

Az bal oldali kép a normál használatot mutatja, jól látszódnak a fodorszálak.

|

Normál használat |

Pulóver |

Kíváncsiak voltunk, hogy vajon mit is érzékel a szenzor. Az volt az elméletünk, hogy bármit odatehetünk elé, azt érzékelni és olvasni fogja, hiszen a vizes, száraz poros ujjat egyaránt látja, akkor bármilyen anyagot képes olvasni. Megpróbáltunk beolvasni egy pulóver anyagát, amely gond nélkül sikerült, az eredmény a fenti, jobb oldali képen látható, ezt meg is tudtuk ismételni.

Vízállósága is beigazolódott: esőt szimulálva, folyamatosan vízsugárral szórtuk az olvasó előlapját úgy, hogy a szenzoron állt a víz, miközben az olvasó ekkor is hibátlanul működött. Valóban igaz, hogy még a szenzoron álló víz sem rontja az azonosítás sikerességét.

A gyártó azt is állította, hogy képes a gumikesztyűvel fedett ujjat is azonosítani, ez képezte teszünk folytatását, melyhez a gyógyszertárakban kapható, vékony, latex gumikesztyűt használtunk. Ilyen gumikesztyűben úgy működik, mintha nem lenne a felhasználó kezén semmi.

|

Gumikesztyű |

Gyűrt gumikesztyű |

Dupla gumikesztyű |

Hibátlanul, gyorsan és pontosan ismeri fel a felhasználót. A bal oldali képen ugyan látható, hogy az alsó terület kissé pontatlan lett, de ez nem befolyásolta az azonosítás sikerességét. A középső kép úgy készült, hogy meggyűrtük a gumikesztyűt, ez a felvételen is megjelent, azonban ez az azonosítás sikerességét nem befolyásolta.

Sőt megnéztük azt is, hogy mi történik akkor, ha kettő gumikesztyűt veszünk fel egymásra, ennek az eredményét a fent látható jobb oldali kép mutatja. Ekkor a téves elutasítás mértéke felemelkedett 50 százalékra. A képen látható, hogy az ujj nagy része zajossá vált, de még mindig maradt olyan terület, amit azonosításra fel tud használni az olvasó. A rendszer természetesen nem erre a feladatra lett kitalálva, de még ilyen extrém körülmény között is működőképes maradt a technológia. Természetesen ilyen esetekben a hagyományos technológiával készült ujjnyomatolvasó szenzorok nem képesek leolvasni a fodorszálakat az ujjról.

Hamis ujjnyomat

Hamis ujjnyomatból is készítettünk néhányat, amelyeket más ujjnyomatolvasók valódi ujjnak ismernek fel. Itt találtunk érdekességeket.

A kép egy hamisított, gumiból készült műujjnyomat olvasásakor készült. Látszik, hogy a szenzor a hamis ujjnyomatot is ugyanúgy látja megfelelő beállítások esetén, mintha valódi lenne. Olyan beállításokkal, amelyek esetén az olvasó szélsőséges körülmények között működik, olvassa a hamis ujjnyomatot. Természetesen a paramétereinél be lehet állítani olyan értéket, amelynél a hamis ujjat elutasítja, ám ekkor már nem fogja elfogadni a nagyon koszos ujjakat sem az olvasó. Tehát el kell dönteni, hogy a hamis mintákat szeretnénk kiszűrni, vagy az ujj olvasási sikerességét szeretnénk magasan tartani.

A programról

Az általunk használt iEvo-hoz kapott program szakmai véleményünk szerint nem a legkiforrottabb, azonban a gyártó nem is erre a célra szánja. Ők elsősorban komoly biztonsági rendszerek személyazonosító végponti eszközeként kívánják bevezetni a piacra.

Csak a legalapvetőbb utasításokat ismeri, így például be lehet állítani az érvényesség kezdetét és a végét, kártyaszámot, nevet és ezzel nagyrészt ki is merül a beállítási lehetőségek választéka. Nem lehet csoportokba rendezni a felhasználókat, időzónákat sem lehet definiálni és az olvasókat sem sikerült csoportokba rendeznünk a megfelelő menüpont hiánya miatt. Ez a program nem használ SQL-adatbázist, így nehezen képzelhető el, hogy más programokkal integrálható lenne a rendszer bármelyik eleme. A program előnyeként elmondható, hogy egyszerű, nincs mit elrontani rajta, és meglehetősen egyértelmű a használata.

A jogosult felhasználók egyszerűen felvehetők a rendszerbe.

Létezik egy Doors Enterprise Professional nevű szoftver, amely SQL-adatbázisban tud dolgozni, ezen keresztül más rendszerekkel is integrálható. Ezt a szoftvert nem tudtuk tesztelni, de a leírásai alapján minden funkcióval rendelkezik, amely elvárható a modern beléptető rendszertől.

Összefoglalás

A szenzor valóban képes arra, hogy napjaink igényeinek megfelelve igen szélsőséges környezetben is működjön. Az eszköz hozza a gyártó ígéreteit: az ujjnyomatot akkor is sikeresen azonosítja, ha a szenzor vizes, poros, vagy éppen vékony gumikesztyűt visel a felhasználó.

Arra is képes az iEvo, hogy a hamis ujjnyomatokat kiszűrje, így élőujj-felismerést valósít meg. Ezen két tulajdonság közül azonban választania kell a rendszer adminisztrátorának, mert egyszerre csak az egyiket tudja a két azonosítási mód közül. A szoftvert a többi ujjnyomatazonosító szoftverével összevetve túl egyszerűnek találtuk, csak a legalapvetőbb műveleteket ismeri.

Összességében egy felső árkategóriás (ára körülbelül 1000 Font) ujjnyomat alapú azonosító eszközt ismerhettünk meg, amely remekül működhet akár ipari környezetben is.

Intézet: Óbudai Egyetem, Bánki Donát Kar, Alkalmazott Biometria Intézet

A biometria története az ókorig nyúlik vissza, a XIX. században kezdtek újra érdeklődni iránta, de tömeges elterjedése már inkább a XXI. századra tehető.

A 2000-ben megjelent Biometrikus Fehérkönyv szerint:

„Sokan úgy vélekednek a biometriáról, hogy az tudományos-fantasztikus jövőbeli technológia, amelyet a napenergiával hajtott autókkal, élelmiszertablettákkal és egyéb ördögi eszközökkel együtt fogunk használni valamikor a jövőben.”

Azóta már jobban beépült az életünkbe a biometria gondolata, elsősorban az ujjnyomatazonosítás, az arcfelismerés és a DNS-azonosítás témakörében. Egyre több ujjnyomat azonosítóval találkozunk a mindennapjainkban: laptopok, autók indításakor, de főként beléptetőrendszerekben. Világszerte terjednek a térfigyelőrendszerek is, a megfelelő filmsorozatokból pedig tudhatjuk, hogy bárhol is járjunk az „arcfelismerő” rendszer megtalál bennünket.

Így azután több féle következménye is lehet a biometria alkalmazásának

Történeti áttekintés

A történelem során a biometriai ellenőrzés alapelveit jóval korábban ismerték, mint azt gondolnánk, és tették a mindennapos gyakorlat részévé. Már évezredekkel ezelőtt Nílus-völgyi eleink, a babilóniaiak vagy a kínaiak rutinszerűen alkalmaztak biometriai ellenőrzést mindennapi üzleti helyzetekben. Jó néhány utalást találunk arra, hogy egyéneket formálisan azonosítottak egyedi fizikai, fiziológiai paraméterek alapján, mint sebhelyek, mért fizikai jellemzőkkel, mint arcvonások, szem színe, magasság és így tovább. Ez előfordulhatott a mezőgazdaságban végrehajtott tranzakciók során, ahol gabonát és egyéb élelmiszereket szolgáltattak be a központi tároló helyekre, valamint különböző jogi eljárásokkal kapcsolatban. Tudomásunk szerint elődeink nem rendelkeztek automatizált elektronikus biometriai olvasókkal és számítógépes hálózatokkal, sőt nem olyan nagyszámú személlyel foglalkoztak, mint ma, de az alapelvek azonosak voltak.

Később, a XIX. században megnőtt az érdeklődés a terület iránt, a kriminológiai kutatások megpróbálták a fizikai jellegzetességeket összekapcsolni a bűnügyi irányzatokkal. Ennek érdekében különféle mérőeszközöket állítottak elő és nagyszámú adatot gyűjtöttek össze. Az eredmények alapján nem lehetett végső következtetéseket levonni, de az egyén fizikai jellemvonásainak mérése gyakorlat maradt: az ujjnyomat-ellenőrzés gyakorlattá vált a rendőrségen.

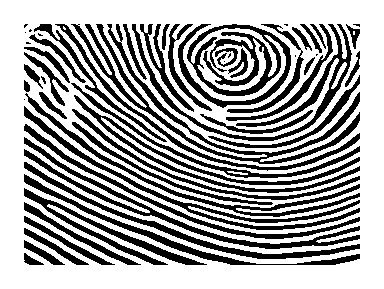

Gyakran vitatják az ujjnyomatok abszolút egyediségét vagy különbözőségét. A különböző államok által az ujjnyomatok ellenőrzésére használt kritériumok az egyes országokban különböznek. Az eltérés abban mutatkozik meg, hogy több vagy kevesebb minutia-pont szükséges az azonosításhoz. (Minutia-pontokban az ujjnyomat redői elágaznak vagy megszűnnek.) Ennek ellenére annak idején ez volt a legjobb rendelkezésre álló módszer, és még ma is az elsődleges eljárás a rendőrhatóságok számára. Napjainkban a fejlettebb országokban az ujjnyomatok azonosítási eljárását már automatikus módszerekkel végzik.

Ezzel a háttérrel már egyáltalán nem meglepő, hogy az elektronika és a mikroproceszszorok teljesítményének kihasználásával a személyazonosítás automatizálására mind a katonai mind a polgári szektorban számos elgondolás született. Különböző projekteket kezdeményeztek a biometria lehetőségeinek kutatására, és ezek közül az egyik végül 1974-ben – az első kereskedelmi forgalomba állított – egy nagy, és meglehetősen ormótlan kézgeometria-olvasó elkészítéséhez vezetett. Ez nem volt túl szép berendezés, de működött, és tervezőit arra ösztönözte, hogy az eszközt tovább tökéletesítsék. Végül néhány specializálódott vállalat alakult, és sokkal kisebb és jóval többet tudó kézgeometriai olvasót fejlesztettek ki. Ez az eszköz jól működött, és kedvező fogadtatásra talált számos biometriai projektben szerte a világon. Ezzel párhuzamosan egyéb biometriai módszereket, például az ujjnyomat-ellenőrzést addig javították, amíg megbízható, könnyen alkalmazható eszközöket kaptak.

Az 1900-as évek utolsó évtizedében a biometrikus azonosító rendszerek ipara az egyetemek és a tudományos kutatóintézetek laboratóriumainak fellegváraiban működő, termékei eladásával küszködő marginális ágazatból jelentékeny alkalmazások tekintélyes mennyiségű eszközét szállító globális iparággá fejlődött.

Történelem

2001 Tampa, Florida, Super Bowl

A 2001. januári Super Bowl mérkőzésre a stadionba arcfelismerő rendszert telepítettek annak érdekében, hogy kiszűrjék a körözött személyeket. Az összes szurkoló, mintegy 100 ezer fő képét rögzítették, és a tampai rendőrség elektronikus rendszere automatikusan átvizsgálta azt. Egyetlen körözött személyt sem találtak, azonban a tucatnyi téves azonosítás ahhoz vezetett, hogy számos szabadságjogi szervezet a biometrikus rendszerek betiltását követelje.

2001. szeptember 11. „9/11”

Az ikertornyok elleni támadások után az amerikai hatóságok biometrikus azonosító rendszerekkel látták el a repülőtereket. Ennek az eseménynek meghatározó szerepe van a biometrikus rendszerek fejlődésében.

2004. Elindul azUS-Visit program

Ennek lényege, hogy bárkinek, aki vízumot kap, digitálisan rögzítik az ujjnyomatát és a fényképét. Ezután bárhol, bármely irányba átlépi az államok határát ellenőrzik a személyazonosságát, illetve azt, hogy megsértette-e a szabályokat, tehát növelvte-e a biztonsági kockázatot.

2005. július 7. London, Nagy-Britannia „7/7”

A jól megtervezett terrorista támadás során a reggeli csúcsforgalomban négy bombát robbantottak a londoni tömegközlekedési eszközökön. Ez után az a brit bűnüldöző szervek a terrorizmus elleni harc részeként bevezették a biometrikus arcfelismerő rendszer használatát a teljes londoni kamerarendszeren. Ez több mint 200 ezer biztonsági és térfigyelő kamerát jelent.

2006

Az EU az újonnan kiadott útlevelekbe bevezeti a digitális úton tárolt biometrikus mintákat. Az útlevélben elhelyezett chip digitális fényképet, a tulajdonos nevét, születési idejét, állampolgárságát és egyéb adatokat, valamint 2009-től két ujjlenyomatot tartalmaz.

2011

Az EU bizonyos feltételek mellett engedélyezi a repülőtereken a teljes alakos testszkennerek használatát.

A mindennapokban egyre több helyen alkalmaznak biometrikus azonosítást, főként ujjnyomat-azonosítást. A beléptetőrendszerektől kezdve a munkavédelmen át a számítógépek védelméig számos alkalmazási területe van a hétköznapokban a biometriának.

A biometria méri és rögzíti valakinek egyedi fizikai, testi jellemzőit, viselkedésbeli jellemvonásit, és ezeket azonosítás és hitelesítés céljára használja fel. A biometrikus felismerés alkalmazható

A biometria nyújtotta lehetőségeket az élet számos területén kihasználhatjuk.

Páncéltermek, páncélszekrények, magas biztonságú objektumok

Ezen a területen a leginkább elterjedt a biometria alkalmazása, mivel ez az egyik legbiztonságosabb megoldás. A korszerű ujjnyomat-olvasókat nehéz kijátszani, mert felismerik, hogy élő ujjat helyeztek-e rájuk. A hagyományos kártyás vagy kódos beléptetőrendszerek esetében fennáll a veszélye, hogy ellopják a kártyát vagy kifigyelik a kódot. Tehát a hagyományos rendszerek nem személyt hanem (ellopott) kártyát vagy (kilesett) kódot azonosítanak.

Épületek, irodák

Irodaházakban a sok kártya okozhatja a gondot. Dolgozók folyamatos változása – új belépő vagy kilépő –, valamint az ideiglenes belépők – takarítók, karbantartók – miatt nehézkes ez a megoldás, nem is szólva az elhagyott kártyákról. Ezzel szemben a biometrikus beléptetőrendszer kényelmes, egyszerű megoldás, és kizár számos manipulációt, mint például a kártya odaadása másnak Az eszköz több kimenettel rendelkezik, így különböző ujjhoz különböző funkciót is rendelhetünk, például a mutatóujjunkat használjuk a ki- és belépéshez, a középső ujjunkkal kezelhetjük a riasztórendszert.

Fontos irodai alkalmazás még, hogy a biometrikus beléptetőrendszer is összekapcsolható a munkaidő-nyilvántartással.

Autók, pénz- és értékszállítók

A pénz- és értékszállító járművek védelmi rendszere is ötvözhető ezzel a technológiával. Megoldható például, hogy csak a jogosult személy vezetheti a járművet: először azonosítja magát a sofőr, majd csak utána indítható az autó. Előfordul, hogy kényszer hatása alatt kell beindítani a járművet. Az ilyen esetekre is van megoldás: különböző ujjakhoz különböző funkciót rendelhető, így második funkcióként a kényszer indítást meghatározhatjuk. A vezető normál esetben a megadott ujjával indítja az autót, de amennyiben kényszer hatása alatt kell ezt tennie, akkor másik, előre felprogramozott ujját használja. Hogy ez után mi történjen, arra több lehetőség is van. Például egyszerűen csak annyi, hogy az autó ugyan elindul, de emellett csendes vészjelzést küld a diszpécsernek, aki meghatározza az autó helyzetét, útvonalát, és értesíti rendőrséget. Ugyan ez a megoldás használható az autó rakterének nyitásához is, arra az esetre, ha az autót nem elvinni akarják, hanem a helyszínen kifosztani. A lehetőségek szinte végtelenek, az adott cégen, gyártón múlik, hogy milyen funkciót szeretne aktiválni támadás esetén.

A hagyományos személyautók védelmi rendszere is kiegészíthető ezzel a technológiával, hozzá köthető akár riasztó, akár immobiliser. Az autót csak a regisztrált felhasználók tudják indítani és használni.

Veszélyes munkagépek, eszközök, technológiák

A biometrikus azonosítás a munkavédelem területére is betört. Veszélyes technológiák esetén megoldható, hogy a gépeket, berendezéseket, járműveket csak az arra jogosult, képzett dolgozó használhassa. Így például az atomerőműben rendkívül fontos, hogy az egyes területekre csak a megfelelő képzésben részt vett dolgozók léphessenek be, vagy az adott munkagépet csak vizsgával rendelkező személy indíthassa el.

Őrjáratellenőrző-rendszer

Hatékonyan alkalmazható őrjáratellenőrző-rendszereknél is a biometria. Például. ahol az őrnek óránként körül kell járni az objektumban, általában nyomógombos vagy kártyás ellenőrzést használnak arra, hogy meggyőződjenek, valóban körbejárt-e. Ennek a technológiának az a hátránya, hogy nem lehet tudni, valóban az őr nyomta-e meg a gombot vagy húzta le a kártyát, esetleg a csoportos őrjáratnál valóban körbe ment-e mindenki vagy csak az egyik őr húzta le a többiek kártyáját.

Alkalmazás a felhasználók szemszögéből

Ha biometrikus rendszer bevezetése és alkalmazása mellett döntünk, hangsúlyt kell fordítani a felhasználói pszichológiára is. Ha a felhasználó nem örül a biometriai eszköznek, akkor azt valószínűleg nem is rendeltetésszerűen fogja használni, és ez az átlagnál nagyobb hibaarányt eredményezhet. Ezzel ellentétben, ha a felhasználó el van ragadtatva az eszköztől, nagy valószínűséggel be fogja tartani a használatára vonatkozó szabályokat, és így kisebb hibaszázalékot fogunk kapni. A két véglet között vannak azok, akiknek nincsenek előítéleteik, csak egyszerűen idegesebbek, vagy épp ellenkezőleg túl magabiztosak és, akiknek nehézséget okoz az eszköz használata. A telepítőnek arra kell törekednie, hogy minél jobban képzett és minél elégedettebb legyen a felhasználó a rendszer nyújtotta előnyökkel.

Ezért tehát a leendő felhasználókat:

Annál fontosabb ez, minél nagyobb felhasználói bázist akarunk kezelni, mert annál nagyobb a szokatlan kívánalmak és félreértések lehetősége. Törekednünk kell tehát arra, hogy a rendszert érdekes és izgalmas kísérletté tegyük, ezzel párhuzamosan pedig minden felhasználó számára világosan meg kell fogalmazni a rendszer hasznosságát. Ha a legkisebb kétség is felmerül, a rendszer valószínűleg nem lesz sikeres. Ezért a felhasználónak kell a rendszer középpontjában állni és nem a technológiának.

A vállalat szemszögéből

Érdemes-e bevezetnünk a biometrikus eszközök használatát? Végiggondolva egy vállalat osztályait, kevés olyan hely van, ahol ne lehetne alkalmazni a biztonságos személyazonosság-ellenőrzést: pénzügy, kutatás, eladás, értékesítés. A mai gyakorlatban erősen támaszkodunk a jelszavakra és a PIN-kódokra.

Számos kérdés merül fel ezzel kapcsolatban:

Mindenki számára ismerős kérdések. Ha végigmegyünk a vállalat termein, vajon hány számítógép előtt ül alkalmazott? Lezárják-e személyi számítógépüket, amikor távol vannak tőle akár csak egy percre is? A hosszadalmas bejelentkezési folyamat elijeszt ettől. Vannak, akik csak akkor gondolkoznak el ezen, ha már megtörtént a baj. A biometrikus bejelentkezési eljárás jelentősen leegyszerűsíti és felgyorsítja ezt a folyamatot.

A biometria gyógyír mindenfajta személyazonosítással kapcsolatos gondra, de nagy érdeklődésre számot tartó új technika napjaink eszköztárában, ha jól alkalmazzuk.

Forrás: Aspectis

A csőbe rejtett, fejmagasságban elhelyezhető kamerák készítette éles képek megbízható arcfelismerésre alkalmasak. Méretükből adódóan akár az arcát takarni próbáló személy is könnyen azonosítható velük.

A sorozat tagjai az Axis P8513 és az Axis P8514 hálózati kamerákat az épületek kijáratánál, olyan magasságban kell elhelyezni, hogy közvetlenül az emberek arcát vegye fel. Ezzel megbízható arcazonosítást lehet végezni, még abban az esetben is, ha az adott személy kapucnit vagy baseballsapkát visel. A rejtett kamerákat szinte lehetetlen felismerni, így védettek a rongálástól, és kiváló képeket készítenek köszönhetően a szemmagasságú telepítésnek.

|

|

| Megbízható az arcfelismerés, abban az esetben is, ha valaki baseball sapkával takarja el az arcát | |

Az Axis P85 sorozat két készüléke

Mivel teljesen észrevehetetlenek a kamerák, bárhol elhelyezhetők. Több egyidejű H.264 és Motion JPEG videojelfolyam továbbítására képesek teljes, 30 fps képsebesség mellett. A kamerák széles látószöggel rendelkeznek, a P8514 57°-os, amíg a P8513 48°-os vízszintes látósávját a +/– 90°-os forgatás, a digitális PTZ funkciók és az előre beállítható járőrútvonal teszi teljessé.

Főként kiskereskedelmi üzlethelységek, bankok beltéri megfigyelésére ajánljuk a 0–50 Celsius-fok között működőképes kamerát.

| A készülékek csőbe szerelve érkeznek, ami úgy néz ki, mint a „magasugró léc”. A kamerát 160 cm magasságra optimalizálták, fix fokális tűlyuk optikával rendelkeznek, és széles látószögű képeket továbbítanak. Fehér, fekete és króm színben kerülnek a piacra, így kiválasztható, melyik szín illik legjobban a felhasználási környezetbe. Magassági mércével ellátott matrica is kapható a fekete, illetve a króm színű kamerákhoz, amíg a fehér modellt előre felszerelt magassági mércével együtt árulják. Ez az eszköz hasznos segítsége lehet a rendőrségnek és a szemtanúknak abban, hogy meghatározzák az elkövető magasságát. A kamerák széria készülékei formájuknak és a beépített három méteres Ethernet kábelnek köszönhetően könnyen telepíthetők. Mivel csőről van szó, a kamera irányát úgy tudjuk beállítani, hogy elforgatjuk a csövet és olyan irányt állítunk be, ahonnan a lehető legjobb képeket tudjuk készíteni az elhaladó vevők arcáról. |

|

|

A kamera jellemző tulajdonságai

|

|

A biometria egyre inkább elismert és elfogadott azonosítási mód, így új rendszerek tervezésekor vagy régiek frissítése során ajánlott megfontolni az alkalmazását.

A biometria fogalma az élőlények fizikai és kémiai paramétereihez kapcsolódik. Olyan azonosítási mód, amely méri és rögzíti valamely személy egyedi fizikai, testi jellemzőit és ezeket az adatokat azonosításra és hitelesítésre használja fel.

Forrás: zejoaorafael.blogspot.com

A biometrikus azonosításhoz először is rögzítik a felhasználók valamely tulajdonságát, majd a személyazonosítás során az egész adatállományból kiválasztja a rendszer az adott személyt. A biometrikus azonosítás előnye, hogy az emberek valódi, tőlük elválaszthatatlan tulajdonságán alapul. Mivel a hagyományos azonosítási eljárásokban a különféle tárgyak, mint például a chipkártyák, a proximity- vagy mágneskártyák, kulcsok elveszthetők, ellophatók, másolhatók, de egyszerűen csak otthon felejthetők. A jelszavakkal pedig az a gond, hogy elfelejtjük, elmondjuk valakinek, vagy épp kilesik. Ezektől a hátrányoktól a biometrikus eljárás mentes: az ujjunkat mindenhova magunkkal visszük, és a hangunkat sem tudjuk kölcsönadni. A gyakorlati tapasztalatok szerint nem okoz nehézséget az embereknek azonosításkor egy szenzor megérintése vagy a nevük kimondása. A technika fejlődésének és a sorozatgyártásnak köszönhetően egyre olcsóbbak lesznek a szükséges eszközök, egyre elérhetőbbé válnak a felhasználók számára. Ma már nem csak a nagyvállalatok és állami intézmények számára elérhető a technológia, hanem kisebb vállalkozások és lakossági felhasználók is alkalmazhatják.

Kézgeometria-elemzés

A biometrikus azonosítás típusai

Arcgeometria (Forrás: ebanking.cl)

Az ujjnyomat-azonosítás a biometria legelterjedtebb azonosítási módja, beléptetőrendszerek tervezésekor érdemes megfontolni a használatát.

Az ujjnyomaton alapuló rendszerek különböző felszínt letapogató technológiát alkalmaznak, például optikai, kapacitás és hő. A hővonal szenzorral működő megoldás lényege, hogy a letapogatott ujjnyomatból annak aprólékos részleteinek különleges tulajdonságait lokalizálja, és tárolja vagy összehasonlítja az elektronikus kulcskód mintával, amely egyedileg azonosítja a szkennelt ujjal. A rendszer nem tárol képet csak titkosított bináris kódmintát, amelyet nem lehet felcserélni vagy arra felhasználni, hogy rekonstruáljunk az eredeti ujjnyomat képét, így nem kell tartani a személyiségi jogok megsértésétől sem. Az ujjnyomat egyedi és állandó, a rendelkezésre álló technológia a személyek pontos azonosítására alkalmasak ujjnyomatuk képe alapján. Csak mintegy negyven-hatvan jellemző pontot rögzít, így gyors a teljes adatbázisban való keresés és az azonosság megállapítása.

Magánszemélyek esetében az eszköz vezérelheti a családi ház bejárati ajtaját, agarázskaput, a riasztót, a belső terek közötti átjárhatóságot, illetve bármely olyan egységet, amelynek vezérlése elektronikus úton történik. Sőt mindezek nyitását-zárását külön ujjhoz lehet rendelni. Az eszköz üzembe helyezése szükségtelenné teszi a kapukulcsok használatát, megszűnik a kulcsok elvesztése okozta gond, amely különösen gyermekek esetében jelent kockázatot.

A vállalkozói körben lehet egyszerűen egy ajtó nyitását biztosító eszköz, beléptetőrendszer, munkaidő-nyilvántartó rendszer eleme, illetve belső helyiségek elkülönítését szabályozó egység. A nagyobb biztonság érdekében az élő ujj detektálása a fejlődés alapköve. Az eszközök nagytöbbsége már különbséget tud tenni az élő ujj és az ujjnyomat másolata között. Ezt az ujj valamilyen elektrodinamikus, optikai, termikus vagy biológiai jellemzőjének a vizsgálatával vagy ezek kombinációjával érik el. Jellemző adat a hőmérséklet, a szívlüktetés érzékelése, továbbá a bőrszín spektrumának analizálása.

Az ujjnyomat-olvasó biztonságtechnikai eszköz is, ezért szabotázsvédelemmel is ellátott. Olcsóbb típusoknál ezt általános mikrokapcsoló oldja meg: a falra rögzítéskor egy rugó ellenében a mikrokapcsoló felhúzott állásba kerül. Ha az olvasót eltávolítják a falról, akkor a mikrokapcsoló alaphelyzetbe kerül, és a riasztórendszernek jelet ad. Komolyabb eszközöknél általában rezgés-, fényérzékelők is megtalálhatók, továbbá a falon kívüli szerelés helyett a süllyesztett kivitel kerül előtérbe. Az ujjnyomat-azonosító rendkívül biztonságos, és a legelterjedtebb az egész világon.

Felgyorsult a biometria alkalmazása az azonosításban. Számos módszer közül lehet választani, és egy-egy típushoz sokféle gyártmány kapható. A cél, megtalálni az adott feladathoz a legjobban illeszkedő megoldást: a legbiztonságosabbat, a leggyorsabbat a legjobb ár-érték arányban. Ebben kívánja segíteni a döntéshozókat képzésével az ABI, az Alkalmazott Biometria Intézet.

2012. március 1-jén mutatkozott be a szakmának az ABI, az Alkalmazott Biometria Intézet. A rendezvényt az Óbudai Egyetem, Bánki Donát Gépész- és Biztonságtechnikai Mérnöki Karán tartották. Bevezetőjében dr. Horváth Sándor, a kar dékánja bejelentette, hogy a kar Doktori Iskolája megkapta az engedélyt, így szeptembertől indítják a biztonságtudományi doktori képzést.

Német Ferenc, a Személy-, Vagyonvédelmi és Magánnyomozói Szakmai Kamara elnöke elmondta, együttműködési magállapodást kötöttek a karral, mivel támogatni kívánják, hogy az elméleti tudást minél gyorsabban és hatékonyabban alkalmazzák a gyakorlatban.

Majd dr. Kovács Tibor docens figyelemreméltó előadást tartott a biometria történetéről és gyakorlati alkalmazásának néhány kérdéséről. Bemutatta, milyen biometria jellemzőket és azok kombinációit használhatjuk azonosításra. Valamint szólt néhány, ma már jól működő alkalmazásról. Így például elmondta, Indiában kormányhivatalból pénzt utalni és attól fogadni csak íriszazonosítás mellett lehet, ezzel a megoldással jelentősen csökkent a korrupció. A párizsi Charles De Gaulle repülőtéren pedig a már regisztrált személyek ujjnyomat azonosítás után, átvizsgálás nélkül kelhetnek át a kijelölt pontokon. Az okostelefonok beléptetésre történő alkalmazásáról a docens elmondta, nem a személyt, hanem csak a készüléket tudja azonosítani a rendszer. Majd szólt a feladatorientált alkalmazás (Mission Oriented Applications – MOA) fontosságáról, amely ebben az esetben azt jelenti, hogy meg kell találni a célhoz legjobban illeszkedő biometriai azonosítási módszert és a feladat elvégzésére leginkább alkalmas készüléket.

Otti Csaba, magánbiztonsági szakértő arról tájékoztatott, hogy jelenleg világszinten is egyedülállók, mert nincs több ilyen szinten felszerelt független laboratórium, mint az ABI-ban. Az intézet célja, a biometrikus biztonsági eszközök vizsgálati eljárásainak kidolgozása, a lehető legtöbb biometrikus technológia és eszköz összegyűjtése, tesztek végzése, a készülékek minősítése. A kapott eredményeket először a gyártóval ismertetik, majd ha az nem javítja a hibát, akkor a nyilvánossággal is. A szakértő elmondta, fontos a készülékek vizsgálata, mivel a gyártók által adott leírások nem mindig fedik teljesen a valóságot. Erre példaként bemutatott egy ujjnyomat olvasót, amely víz alatt is működik, valamint képes az élő ujj felismerésére, ami igaz is, csak a gyártó nem emelte ki, a két funkció csak külön-külön működik, egy időben nem alkalmazhatók. Majd hozzátette az is előfordul, hogy a gyártó 10 ezer felhasználó kezelésére is alkalmasnak mondja a készüléket, amely valóban alkalmas ennyi adat tárolására, de a gyakorlat azt mutatja, hogy 1200 felhasználó esetében már összeomlik a rendszer.

Az oktatás területén is számos feladata van az ABI-nak, részt vesznek az alapképzésben, valamint tematikus és továbbképzéseket tartanak. A döntéshozók számára indított képzéssel az a céljuk, hogy már a tenderkiírás fázisában segítsék a munkát. Tapasztalataik szerint nem megfelelő a döntési környezet, gyakran eredménytelenül megy el pénz és idő, mert a kellő ismeretek hiányában a megrendelő nem a számára ideális rendszert választja ki, mivel sokféle biometria módszer közül kellene megtalálnia az optimális megoldást.

Mindenkinek egyéni jellemzője az írisz rajzolata, ezen alapul az íriszazonosítás, mint biometrikus azonosítási módszer. Az íriszazonosítás biometrikus azonosításra használt matematikai mintafelismerési technika, amely során videoképet készítenek a szemről, és abból egyedi jellemzők alapján állítják össze az azonosításra szolgáló adatsort. Létezik egy másik, kevésbé elterjedt szemalapú technológia is, a retinaszkennelés.

Az íriszazonosítás során infravörös megvilágítás mellett készítenek képet kamerával a részletgazdag, bonyolult szerkezetű szivárványhártyáról. Majd digitálisan kódolt minták alapján, matematikai és statisztikai algoritmusokkal készíti el az íriszazonosító berendezés az egyénre jellemző adatsort. Utána azt összeveti az adatbázisában tárolt íriszadatokkal, és azonosítja az egyént. Ez a módszer az egyik legnagyobb a pontosságú azonosítás, gyakorlatilag egyértelműen képes megállapítani, hogy az egyén szerepel-e az adatbázisában. Az íriszazonosítás legfontosabb előnye a gyorsaság mellett a pontossága – a szivárványhártya stabilitásának köszönhetően –, mivel a szem belső, védett, mégis kívülről látható szervünk.

Számos ország használja az íriszt polgárai azonosítására. Sőt szerte a világon kényelmi okokból már több millióan szerepelnek egy íriszazonosítási rendszerben, amely segítségével útlevél nélkül átkelhetnek határokon.

Az íriszazonosítás alapjául szolgáló algoritmust John Daugman professzor (University of Cambridge Computer Laboratory) fejlesztettek ki az 1990-es években. Bár az íriszazonosítás nagyon aktív kutatási téma a számítástechnika, a műszaki tudományok, a statisztika és az alkalmazott matematika területén, a mai napig Daugman algoritmusát használják a gyártók az íriszazonosító rendszerekben.

Látható fény (VW) vagy közeli infravörös hullám (NIR)?

A legtöbb íriszazonosító kamera infravörös fénnyel működik (NIR – tartománya: 750–1050 nm). Azért ezzel, mert a sötét barna szem – ilyen van az emberek többségének –, ebben a fénytartományban mutatja meg gazdag szerkezetét, miközben sokkal kevésbé látszik a látható fény tartományában (400–700 nm), De az is fontos szempont, hogy az infravörös fény láthatatlan és kevésbé tolakodó. Másik fontos ok még, hogy a környezet visszaverődő fényei nen befolyásolják a szivárványhártya mintáit.

|

|

|

| Az írisz látható fényben | Az írisz képe infravörös fényben (Forrás: en.wikipedia.org) |

Működési elv

A szivárványhártya-felismerési algoritmus először lokalizálja a belső és külső határait az írisznek. További szubrutinok észlelik és kizárják szemhéjakat, szempillákat, illetve a tükröződéseket.

A szoftver az íriszen meghatározott képpontok keres, miközben ellensúlyozza a pupilla tágulását, szűkülését, azután elemezni majd kódolja a megtalált pontokat, hogy majd összehasonlítsa kapott íriszképet a tároltakkal. Esetenként a Daugman-algoritmusok Gábor Dénes hullám transzformációját használják, az eredmény pedig egy sor komplex szám, amely tartalmazza az íriszminta szakaszait és szélsőértékeit. A Daugman-algoritmus a szélsőértékeket elhagyja, ez biztosítja, hogy a kapott mintát kevéssé befolyásolják a megvilágítás vagy a kamera kontrasztjának változásai, és ezzel válik hosszú távon használhatóvá a biometrikus minta. Az azonosításkor (egy a sokhoz mintaillesztés), illetve annak ellenőrzése során (egy az egyhez mintaillesztés) az íriszmintát összehasonlítja a készülék a tárolt mintával az adatbázisban. Ha a döntési küszöb Hamming-távolság alatt van (Hamming-távolság – két azonos hosszúságú bináris jelsorozat eltérő bitjeinek száma), a jelsorozat hossza garantálja, hogy két különböző személy íriszmintája különböző legyen.

Előnyök

Az írisz több okból is ideális az emberi test biometrikus azonosítására:

Forrás

en.wikipedia.org